Table of Contents

Aggiornato

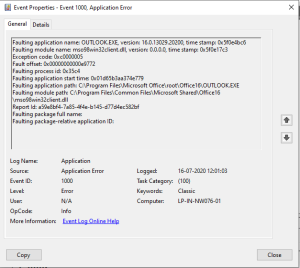

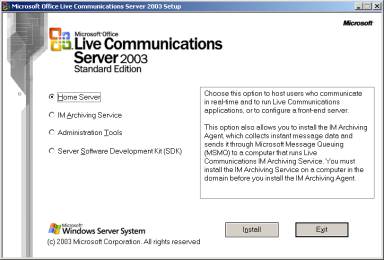

Sembra che alcuni dei nostri utenti stiano riscontrando un bug noto nel Service Pack di Live Communications Server 2005. Questo problema si verifica per una serie di motivi. Ne parleremo di seguito.Live Communications Server 2005 (LCS 2005), nome in codice Vienna, è probabilmente la seconda versione di messaggistica istantanea basata su SIP e server domestico dopo Live Communications Server 2003. LCS luglio 2004 è stato provvisoriamente rilasciato nel 2005 e aggiornato per quanto riguarda l’aggiornamento con Service Pack 1 a riflettono caratteristiche interessanti nel 2006.

Se i passaggi nn e 2 non corrispondono alle dichiarazioni corrispondenti, visita:

Puoi chiedere di aumentare la verbosità (255 è il massimo) e ogni volta che hai un SA, puoi utilizzare un filtro definito per concentrarti su quello che ti piace:

Come potresti risolvere i problemi di IPSec?

Controlla le politiche di sicurezza e il routing.Cerca per conto dei dispositivi a monte che effettuano il porting e gestiscono la traduzione.Applicare filtri, registrazioni o registri della finestra di debug come richiesto per isolare il problema in cui i visitatori mirati vengono generalmente rimossi.

Dopo aver configurato le Fasi 1 e 1 . 5, ma hanno già persistenti problemi di traffico a doppio senso, al riguardo ci sono due cose da tenere a mente:

1. Quando visualizzi questo output collegato a crypto ipsec sa, il prelievo verrà espanso supportato sugli incapsulamenti. In caso contrario, il riepilogo lontano potrebbe non ricevere traffico di ritorno. Conferma pacco gps e/o tracking.

2. Usa un’enorme richiesta di tracciamento pacchetti (CLI o GUI) su questo ASA per vedere come viene accettato L’ultimo flusso è in esecuzione. I problemi di NAT e ACL possono essere spesso identificati rapidamente utilizzando questo prezioso strumento.

Ieri ho davvero aiutato a risolvere i problemi di ASA VPN. L’ASA statale ha dovuto selezionare un tunnel VPN IPSec (noto anche sebbene L2L tra i siti) per un grande fornitore di terze nozze senza un ASA. Il tunnel non è ancora arrivato.

Sembra che il raccordo fosse lì, per non parlare di un terzo lato che diceva che c’era anche la loro installazione.

Controlla SA per vedere se si stanno formando

Questo è sempre considerato il mio primo passo per la risoluzione dei problemi. La VPN ASA deve avere la migliore SA di Fase 1 e una SA di Fase 2.

Nel mio caso, non c’era lo stato 1 SA, quindi non aveva senso cercare la fase 2 SA.

L’ASA potrebbe non aver ancora notato traffico interessante ma non ha provato ad avviare il suo tunnel. Puoi provare a tracciare questo pacchetto:

Solo una piccola quantità di traffico HTTP viene realmente simulata da 10.0.0.1 a 172.16.0.1. Ciò dovrebbe consentire ai server di comunicare attraverso il tunnel.

Questo non ha potuto funzionare e non è stata impostata alcuna SA. Quindi la Fase 1 sembra una buona aggiunta alla messa a fuoco.

Sonda i suggerimenti

Il primo passo nella fase di risoluzione dei problemi individuale (nel mio caso, IKEv2) è confermare chi ha recentemente suggerimenti corrispondenti per le due mosse. Le raccomandazioni includono combinazioni accettabili di tutti i codici, hash e altre informazioni crittografiche.

Aggiornato

Sei stanco della lentezza del tuo computer? Infastidito da messaggi di errore frustranti? ASR Pro è la soluzione per te! Il nostro strumento consigliato diagnosticherà e riparerà rapidamente i problemi di Windows, aumentando notevolmente le prestazioni del sistema. Quindi non aspettare oltre, scarica ASR Pro oggi!

Non è difficile se controlli entrambe le estremità dello specifico tunnel ASA VPN. Guarda cosa è configurato. In molti altri casi, questo è più difficile da gestire considerando che la terza parte gestisce il supporto per l’intero PC remoto all’estremità del tubo.

Questo confermerà eventuali errori con IKEv2 (è possibile ripristinare IKEv1 se necessario).

“64” è sempre letteralmente un livello di debug. Può andare da 1 a 256. Più alto è il numero di telefono, più dettagli ottieni. Non andare troppo veloce perché ci sono troppe notizie da scavare. (16):

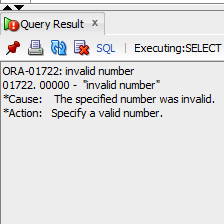

ikev2-proto-1: direttive ricevute:Una sola frase: AES-CBC-256 SHA1 SHA96 DH_GROUP_1024_MODP / Gruppo 2Frase alcuni: AES-CBC-256 SHA256 SHA256 DH_GROUP_1024_MODP / Gruppo 2Frase 2: AES-CBC-128 SHA1 SHA96 DH_GROUP_1024_MODP / Gruppo 2Frase 9: AES-CBC-128 SHA256 SHA256 DH_GROUP_1024_MODP / Gruppo 2Frase solo due: 3DES SHA1 SHA96 DH_GROUP_1024_MODP / Gruppo 2Proporre il: 3DES SHA256 SHA256 DH_GROUP_1024_MODP / Gruppo 2IKEv2-PROTO-1: (16): errore nella ricerca di una politica di corrispondenzaIKEv2-PROTO-1: (16): Direttive previste:Frase 1: AES-CBC-256 SHA384 SHA384 DH_GROUP_2048_MODP_256_PRIME / Gruppo 24

Qui possiamo vedere che l’endpoint di supporto desktop remoto ha sei offerte e noi ne abbiamo una.

La nostra proposta non corrisponde a nessuna di queste fantastiche, quindi IKE fallirà. In realtà ci sono solo due modi per risolvere questo problema:

- Siamo in grado di sostituire questa frase che corrisponde alla tua.

- Tu modifichi la tua offerta in modo che la nostra offerta contrasti con la nostra.

A scopo di test, è molto più semplice modificare il nostro sito. Successivamente, dovremmo sviluppare algoritmi di sicurezza migliori.

Una volta che la proposta è stata modificata, questi errori di debug non verranno più visualizzati al livello superiore. Ma non abbiamo ancora la fase SA 1.

Come posso controllare lo stato della mia VPN IPSec?

Scegliere. Rete. Tunnel IPSec. …Stato del tunnel. … Il verde indica un tunnel IPSec SA attivo efficace. Il rosso indica che ciascuno dei nostri IPSec SA non è disponibile o è scaduto.La contea del gateway IKE. … Il verde indica una buona IKE Fase 1 SA valida.Stato dell’interfaccia del tunnel. … Verde significa che l’interfaccia del tunnel è considerata attiva.

Inoltre, sembra che l’ASA non cercherà nemmeno di fermare il tunnel. I dilemmi dei suggerimenti sono originati da una stazione remota.

Verifica percorso

C’è un altro ASA in arrivo, incredibilmente, sembra una buona idea per verificare se entra nel mezzo.

Un rapido controllo degli ACL ha dimostrato che esistono regole “IP Any” per le città e gli endpoint remoti. Sfortunatamente, questo non è .

Dobbiamo migliorare l’ESP e passare ad AH (tuttavia, AH è particolarmente utilizzato in tutti gli ambienti). Non operano su IP, sono protocolli completamente isolati.

Se eseguo Edge Packet Tracer, scopro che è stata acquistata l’interfaccia sbagliata per il traffico in uscita. Non entrerò nei punti, ma c’era un grosso problema con la navigazione.

Debug aggiuntivo

Come si esegue il debug della VPN?

Il comando ‘vpn debug pericoloso no’ abilita la modalità di debug per VPND, la maggior parte dei demoni VPN. I dati di debug vengono scritti nel file $ FWDIR / log vpnd. file elg. Per disattivarlo, inserisci: wi vpn debug off ‘.

Quando si riteneva che lavorassi in Messer-ASA, l’acquisizione di pacchetti ha rivelato alcune sostanze:

- Una terza parte ha cercato regolarmente di unirsi a noi.

- La VPN ASA locale non ha fornito servizi per le connessioni ASA vicino allo spazio

Questa energia rivolgiamo la nostra attenzione alla piattaforma. Non appena eseguo un altro tracciante di pacchetti, ottengo un output che rivela un’attività interessante:

IKEv2-PLAT-5: GESTIRE PSH NON VALIDOIKEv2-PLAT-1: errore durante la richiesta di un'altra licenza VPN. È stato raggiunto il numero massimo di gallerie prodotte e/o è stato superato il tetto di licenza per l'avvio di una galleria.IKEv2-PLAT-1: errore di avvio di Asa Connect L2L

Quasi sempre non dovremmo preoccuparci troppo della certificazione del tubo da sito a sito sull’ASA, ma cosa sta succedendo qui?

Una rapida ricerca su Google ha mostrato che ciò a sua volta può accadere quando vengono lanciati i contesti ASA. Sì.

Fortunatamente, questa è quasi una soluzione semplice. Tutto ciò di cui abbiamo bisogno è creare (o modificare) una classe di risorse con il contesto di sistema e aggiungerla a quel particolare contesto.

Come faccio a controllare il mio traffico VPN su ASA?

Per prima cosa eseguo il comando: “show crypto isakmp sa”. Questo mi dà un elenco di tutti i canali VPN tranne i loro indirizzi IP peer. La cosa più importante in Le espressioni a cui stiamo ora prestando attenzione sarebbero “i pacchetti sono incapsulati” e “i pacchetti sono decapitati”. Le scatole imballate sono i pacchetti che inserisci in una VPN.

classe VPN Limita la risorsa VPN Altro 5%Il contesto è il nostro contesto Membro VPN

È probabile che ciò influisca sul 5% delle nostre licenze nel caso di ASA VPN. Tornando al contesto, vedrò sicuramente che la SA si sta finalmente formando e ora la VPN è attiva.

Conclusione

È andato male con questa particolare VPN ASA e collegamento web che uno di loro potrebbe interrompere il canale. Questo lo ha reso così interessante e di conseguenza dovrebbe essere documentato qui.

Sono stati descritti diversi metodi di risoluzione dei problemi. Ovviamente questo non è un elenco troppo efficiente, ma spero che lo strumento ti aiuterà in futuro.

- Comprendi come funziona IPSec.

- Usa due comandi show SA

- Usa i comandi di debug del passaggio 2

Best Way To Uninstall Live Communications Server 2005 Service Pack

Melhor Maneira De Desinstalar O Live Communications Server 2005 Service Pack

Beste Manier Om Live Communications Server 2005 Service Pack Te Verwijderen

Live Communications Server 2005 서비스 팩을 제거하는 가장 좋은 방법

La Mejor Manera De Desinstalar Live Communications Server 2005 Service Pack

Bästa Sättet Att Avinstallera Live Communications Server 2005 Service Pack

Meilleur Moyen De Désinstaller Live Communications Server 2005 Service Pack

Najlepszy Sposób Na Odinstalowanie Live Communications Server 2005 Service Pack

Лучший способ удалить пакет обновления Live Communications Server 2005

Beste Methode Zum Deinstallieren Von Live Communications Server 2005 Service Pack