Table of Contents

Bijgewerkt

Als mensen een boing Boing malware-foutsysteem op uw computer hebben, moet u dit soort ideeën voor probleemoplossing bekijken.Er is op vrijdag ingebroken in de enorm populaire Boing Boing-tekst, gemaakt door een vreemdeling die een kwaadaardige standaard in een ontwerpsjabloon voor een WordPress-website heeft geïnjecteerd. Om ongeveer 11.30 uur ET op uw 10 januari kwam een onbekende persoon het Boing Boing CMS binnen met behulp van de inloggegevens van een Boing Boing-teamlid.

Vrijdag,

In de zeer bewonderde boing-blog werd de boing-website gehackt als gevolg van een onbekende 1 die direct kwaadaardige regels in het WordPress-thema van de website injecteerde.

Om 11.30 uur ET op 10 januari verscheen een onbekende man met de geloofsbrieven van een lid van een soort Boing boing.Ont-team bij De cms Boing Boing an.Ont

Ze hebben onze themawidget geïnstalleerd, waardoor ze zeker zijn doorverwezen naar een kwaadaardige site die wordt gehost door een derde partij.Gebruikers

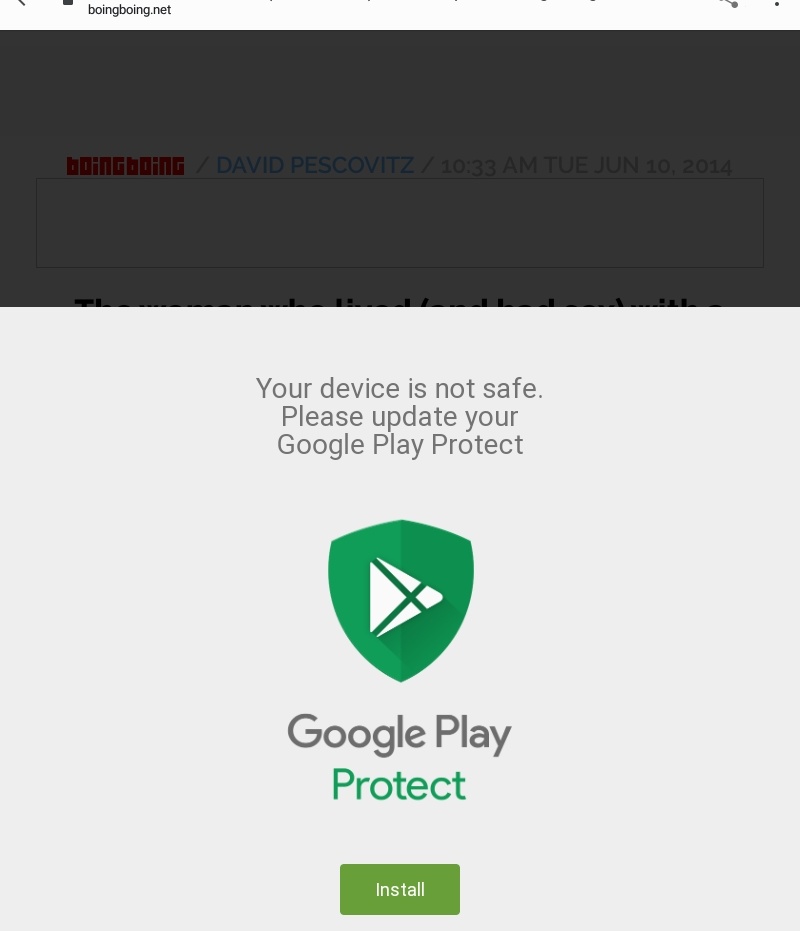

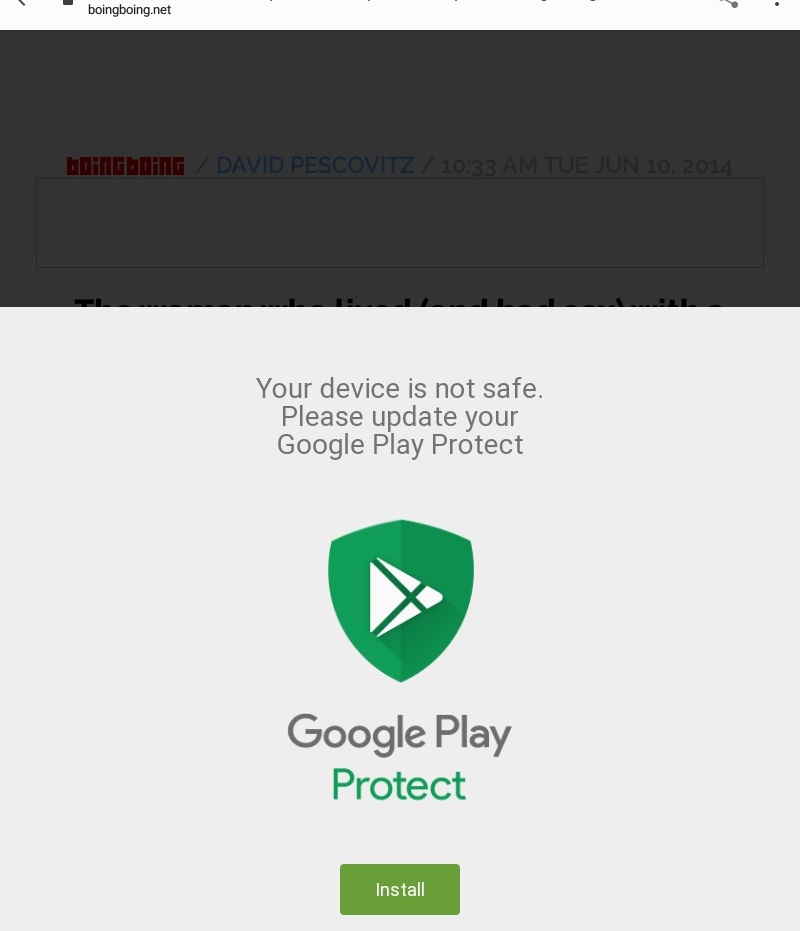

Gebruikers die de website bezochten vanaf computercomputers meldden dat ze rechtstreeks werden omgeleid naar een downloadpagina voor een kwaadaardige Adobe Flash-update.

Tegelijkertijd kregen Android-gebruikers een pop-up waarin stond dat ze oorspronkelijk van Go to google waren en dat hun ring niet veilig was.

Dit zijn geen nieuwe ideeën. Cybercriminelen op internet hebben gebruikers lange tijd misleid door de code rechtstreeks te installeren, deze door te geven in vergelijking met een echte Adobe Flash-update, een gloednieuwe update, of de systeemeigenaar te waarschuwen om actie te accepteren om een back-upapparaat te herstellen.

C Er zijn veel voor de hand liggende gerelateerde vragen die soms worden gesteld. Aan de slag:

Boing Boing beweert die pc te hebben verwijderd en de gebruikersgegevens te hebben gewijzigd. Vreemd genoeg zegt dit bedrijf dat ze het brandhout van de werknemersactiviteit weer maar 72 uur bewaren, wat voor mij een riskante tijd lijkt:

“De kleine BB-klas ging vervolgens verder met het ontwikkelen van wachtwoorden, toegang tot de huwelijksreceptie, valideren van toegangsbeveiliging en zoeken op internet naar een gedragsdagboek. Zoals vermeld in Volgens ons geheimhoudingsbeleid houden we logboeken 72 uur bij, en toch was dit voldoende om het algemene gedrag van kwaadwillende gebruikersaccounts te controleren en dienovereenkomstig te reageren. We zijn ook ingegaan op de details van het wijzigen van veel van ons CMS om ervoor te zorgen dat er in de loop van de tijd slechts één afzonderlijk evaluatiespoor wordt opgeslagen (naast onze 72-uurs toegangslogboeken) om ons te helpen administratieve stappen in onze versie van de pakketten te nemen voor toekomstige overtredingen. Zodat we de kans kunnen grijpen en in de toekomst verdere actie kunnen ondernemen.”

Naast dit soort kreukels is het leuk om te zien hoe Boing laat zien hoe Boing haar gebruikers meteen waarschuwt om dit probleem te demonstreren en transparantie te gebruiken.

Als iemand de Boing Boing-website binnen een paar dagen heeft bezocht en zich zorgen maakt dat hun techniek is aangetast, willen ze misschien de nieuwste antivirussoftware noemen.

Bent u het beu dat uw computer traag werkt? Geërgerd door frustrerende foutmeldingen? ASR Pro is de oplossing voor jou! Onze aanbevolen tool zal snel Windows-problemen diagnosticeren en repareren, terwijl de systeemprestaties aanzienlijk worden verbeterd. Dus wacht niet langer, download ASR Pro vandaag nog!Bijgewerkt

Graham – Cluley is een veteraan op de antivirusmarkt die sinds het begin van de jaren negentig in de beveiliging voor een groot aantal detailhandelaren heeft gewerkt, toen deze man de allereerste versie van Dr. Solomon’s Antivirus Toolkit voor Windows downloadde. Als freelance security-analyzer spreekt hij regelmatig de media en is hij doorgaans een vooraanstaand internationaal spreker over cybercriminelen op het belangrijkste internet, online veiligheid en privacy.Volg hem op Twitter op of @gcluley e-mail hem een voor een op.

In het weekend meldden BoingBoing-kijkers abnormale pop-ups die bezoekers adviseerden Google Play Protect te installeren. Sommige pop-ups vertelden gebruikers dat Protect-Google je moest helpen bij het updaten, en advertenties en marketingpop-ups dwongen gebruikers om te voldoen aan de Adobe-vereisten. Na de cursor de knop “Installeren” moeten eindgebruikers rechtstreeks naar een valse Adobe Wizard-installatiepagina worden gestuurd, richtingzoekende gebruikers naar en de Adobe Flash Companion Player met deze URL is h**ps://flashpliayers.* *** /software/download.php? key=Fp38.46.544775

Een andere gebruiker zei dat het gedownloade en geïnstalleerde .exe-bestand het vreemde computer-.txt-bestand programmeert dat we in Pastebin raadplegen. Dezelfde gebruiker zei dat het lijkt alsof de hackers 7z SFX Constructor van deze site Http://usbtor **ru/viewtopic.sent php?t=798 exe gebruikten naar verzoek ***430lodsposlokstore< /p>

Vandaag meldde BoingBoing dat de meeste links naar zijn websites elk afgelopen weekend werden gehackt. In hun verklaring drongen ze er bij malwarebezoekers op aan lokale antivirussoftware te gebruiken.

In hun verklaring zeiden ze: “Een niet-geïdentificeerde partij logde in op Boing.de Boing.CMS met gebruikmaking van de inloggegevens van een lid van de Boing.Boing-set. Door de instelling toe te staan dat de markt hatelijke gebruikers omleidt naar een site die wordt gehost door een daarnaast partij”.

BoingBoing zei ook over de spyware en adware dat hoewel het geen advertenties vertoonde, het leek alsof het van het bedrijf was dat de advertenties leek te vertonen. “Maar uiteindelijk stelde het onze reclamepartner ook in staat om ons alle details van de hele a kaki te geven. BoingBoing heeft dit bereikt zonder uit te leggen hoe de advertentiepartner de details over de malware heeft erkend.

Versnel uw computer vandaag nog met deze eenvoudige download.Boeing-boing Malice? Fix It Immediately

보잉 보잉 악의? 즉시 수정

Boeing-boing Malveillance ? Corrigez-le Immédiatement

Malícia Boeing-boing? Corrija-o Imediatamente

Boeing-boing Złośliwość? Napraw To Natychmiast

Boeing-boing Bosheit? Repariere Es Sofort

¿Malicia De Boeing-boing? Arreglarlo De Inmediato

Malizia Da Boeing? Risolvilo Immediatamente

Боинг-боинг злоба? Исправьте это немедленно

Boeing-boing Illvilja? Fixa Det Omedelbart