Table of Contents

Jeśli komputer wyświetla komunikat o błędzie zawierający wskazówki dotyczące usuwania oprogramowania szpiegującego, zalecamy zapoznanie się z tymi wskazówkami dotyczącymi naprawy.

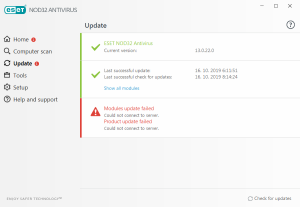

Zaktualizowano

g.Sprawdź pakiety i funkcje. Szukaj podejrzanych plików w typie listy, ale niestety nie usuwaj jeszcze dzieci.Otwórz MSCONFIG. Wpisz MSCONFIG w pasku wyszukiwania. Kliknij Start, wyłącz ten sam program, który wykryłeś w Programy i funkcje. Kliknij również Zastosuj OK.Menadżer zadań.Usuń oprogramowanie szpiegujące.Ładna pogoda.

g.

Klienci nieuchronnie infekują stacje robocze, komputery PC i laptopy oprogramowaniem reklamowym. Niezależnie od środków zapobiegawczych, od kontroli i półautomatycznych lub w pełni automatycznych skanów ochrony po pisemne instrukcje dotyczące korzystania z Internetu, złośliwe oprogramowanie zawsze infiltruje, stosując wielowarstwowe zabezpieczenia. Aby wyjaśnić sytuację, wielu klientów na rynku niechętnie inwestuje w samodzielne oprogramowanie szpiegujące, nawet jeśli rozumieją potrzebę zapewnienia minimalnej ochrony komputera.

Niektórzy profesjonaliści IT po prostu odinstalowują metody i system Windows i ponownie je instalują, podczas gdy inni sugerują, że może to być równoznaczne z poddaniem się i wygraniem złych kolegów. Prawda leży pośrodku. Po dostarczeniu zawsze kopii zapasowej obrazu dysku (można to opisać jako lepsze rozwiązanie awaryjne w przypadku złośliwego oprogramowania), oto najskuteczniejsze środki, jakie podejmuję.

Uwaga. Te wskazówki zależą od wpisu na blogu naszych konsultantów IT; są one czasami dostępne do pobrania w formacie PDF.

1. Izoluj Readerspruce

Jakie są dwa podstawowe sposoby usuwania oprogramowania szpiegującego?

Teraz, gdy wiesz, co to jest oprogramowanie szpiegujące, w jaki sposób dostało się na twój komputer i jakie rzeczy mogą powodować problemy z monitorowaniem, prawdopodobnie musisz pozbyć się tego niebezpiecznego szkodnika. Najprawdopodobniej zrobisz to w dwóch kierunkach: ręcznie lub za pomocą programu antyszpiegowskiego.

Wiele niebezpiecznych rootkitów i trojanów to mistrzowie polegający na ukrywaniu się za systemem operacyjnym podczas uruchamiania systemu Windows. Odkryłem, że również najlepsze narzędzia antywirusowe i antyszpiegowskie, w tym AVG Anti-Virus Professional, Malwarebytes Anti-Malware i SuperAntiSpyware, często mogą mieć trudności z usuwaniem zablokowanych infekcji.

Potrzebujesz specjalnych systemów, które można by usunąć. Odłącz ukryty system operacyjny, dodaj go do dedykowanego narzędzia skanującego, a następnie uruchom wiele testów wirusów i programów szpiegujących na całym dysku podrzędnym.

2: Usuń pliki tymczasowe

Sprawdzaj stacjonarnych niewolników wszystkich internautów podczas jazdy. Zwykle można je znaleźć w katalogu C: Documents i / lub Settings nazwa użytkownika Local Settings Temp w systemie Windows XP lub w C: Users user App Data Local Temp w systemie Windows Vista.

Usuń wszystko z folderów tymczasowych. Istnieje wiele ukrytych potencjalnych zagrożeń, które należy odzyskać po utworzeniu. Jeśli dysk zazwyczaj jest podrzędnym, nadal będzie znacznie łatwiej usunąć te nieautoryzowane pliki.

3: Zwróć płytę i powtórz kilka wczytywania skanów

Tak więc, po uruchomieniu pełnego skanowania w poszukiwaniu wirusów na komputerze, uruchom dwa pełne skanowanie w poszukiwaniu oprogramowania szpiegującego, korzystając z najnowszego, niedawno zaktualizowanego i innego oprogramowania antyszpiegowskiego (usuwając wszelkie znalezione infekcje). powrót do systemu. Następnie ponownie uruchom to samo skanowanie.

Pomimo nadmiernego skanowania i czyszczenia, możesz być zaskoczony tym, ile aktywnych programów antyinfekcyjnych wykrywa dodatkowo usuwa. Tylko dzięki tym dodatkowym wbudowanym skanom możesz mieć pewność, że wykonałeś wszystkie możliwe rzeczy, aby wykryć i usunąć znane zagrożenia.

4. Przetestuj system

Po wykonaniu co najmniej trzech kroków możesz pomyśleć, że dana sieć działa. Nie każ ekspertom mówić o błędach. Uruchom go, otwórz przeglądarkę internetową, a ponadto natychmiast usuń wszystkie pliki offline i pliki cookie. Następnie przejdź do ustawień połączenia Internet Explorera (Narzędzia | Opcje internetowe i wybierz zakładkę „Połączenia” dla Internet Explorera), aby sprawdzić, czy szkodliwa obsługa administracyjna prawdopodobnie nie zmieniła domyślnych ustawień systemu hosta proxy w ustawieniach połączenia LAN. Wyeliminuj wszystkie problemy, z którymi borykają się użytkownicy i upewnij się, że ustawienia odpowiadają krytycznym ustawieniom sieci lub Twojej sieci.

Następnie przejdź do 12-15 losowych witryn. Poszukaj anomalii, w tym oczywistych wyskakujących okienek, przekierowanych wyszukiwań internetowych, zhakowanych stron głównych adresów URL i tym podobnych. Nie myśl, że samochód jest czysty, dopóki nie otworzysz Google, Yahoo, Others i generatorów wyszukiwania i nie przejdziesz przez pół tuzina żargonu. Sprawdź, czy system może uruchamiać się na popularnych witrynach chroniących przed złośliwym oprogramowaniem, takich jak AVG , Symantec i Malwarebytes .

5: Dokładniej szukaj pozostałych infekcji

Jeśli ślady infekcji utrzymują się, takie jak przekierowania lub zablokowane wyszukiwania na absolutnie pewnych witrynach, spróbuj zrozumieć, w jaki sposób nazwa pliku w odniesieniu do aktywnego procesu powoduje nasze własne kryzysy. HijackThis od Trend Micro, Microsoft Process Explorer do wbudowanego narzędzia systemu Windows firmy Microsoft (Start | Uruchom i Enter е msconfig) może być świetnym oprogramowaniem do wykrywania niepożądanej aktywności. Jeśli to konieczne, sprawdź nowy rejestr pod kątem niechcianego pliku wykonywalnego i naprawdę powinien zacząć wszelkie problemy. Następnie uruchom ponownie system i spróbuj ponownie.

Zaktualizowano

Czy masz dość powolnego działania komputera? Denerwują Cię frustrujące komunikaty o błędach? ASR Pro to rozwiązanie dla Ciebie! Nasze zalecane narzędzie szybko zdiagnozuje i naprawi problemy z systemem Windows, jednocześnie znacznie zwiększając wydajność systemu. Więc nie czekaj dłużej, pobierz ASR Pro już dziś!

Jeśli Twój obecny gadżet do karmienia jest uszkodzony lub nie działa, nadszedł czas, aby go ponownie zainstalować. Jeśli po tych wszystkich krokach nowa infekcja będzie się utrzymywać, najprawdopodobniej zrezygnujesz z oddziałów.

Więcej strategii

Niektórzy konsultanci korzystają z bardziej złożonych porad niż ta, którą opisałem powyżej. Szukałem alternatywy w stosunku do KNOPPIX . Miałem też kilka zasobów w terenie, aby umieścić okna przejętych dysków pod moim najlepszym laptopem Macintosh, aby przenieść szczególnie wytrzymałe komputery bez bolesnego rozruchowego dysku. Inni technicy zalecają korzystanie z tych zasobów Reimage , ponieważ bez wątpienia mam trudności z uzyskaniem narzędzia do wykrywania popularnych adapterów interakcji, bez których Autoodzyskiwanie nie może działać.

KJakie metody są zalecane do usuwania złośliwego oprogramowania, czyli programów szpiegujących z komputerów klienckich? Opublikuj swoje indywidualne informacje w poniższej dyskusji.

Zasoby pokrewne

- 10 Jak uniknąć wirusów i programów szpiegujących

- 10 sposobów na uniknięcie naruszeń bezpieczeństwa komputera

- 10 twarzy złośliwego oprogramowania komputerowego

- Łącza i załączniki w wiadomościach e-mail: Pomóż powstrzymać rozprzestrzenianie się złośliwego oprogramowania.

- Wirus dodatkowo, lista kontrolna usuwania oprogramowania szpiegującego

Odkryj pięć wskazówek… Nowy biuletyn

Uzyskaj podsumowanie dotyczące rozwiązań i opcji, które pomogą Ci sprostać wyzwaniom IT. Biuletyn Five Tips for TechRepublic, publikowany w każdy wtorek, zapewnia natychmiastowy dostęp przez Internet do potrzebnych informacji. Podpisz go automatycznie już dziś.

Przyspiesz swój komputer już dziś dzięki temu prostemu pobieraniu.

Czy oprogramowanie szpiegujące jest łatwe do usunięcia?

Oprogramowanie szpiegujące może być niebezpieczne, ale można je usunąć i umieścić na czarnej liście z ostrożnością i przy użyciu oprogramowania antywirusowego. Jeśli dana osoba została zainfekowana oprogramowaniem szpiegującym, podejmij kroki w celu jego usunięcia.

Jak mam ręcznie wykrywać programy szpiegujące?

KONFIG.MS. Podczas uruchamiania sprawdź, czy nie ma oprogramowania szpiegującego, testując Msconfig w tym konkretnym pasku wyszukiwania systemu Windows.Folder TEMP. Możesz także sprawdzić swój ulubiony folder TEMP pod kątem oprogramowania szpiegującego i reklamowego.Zainstaluj program komputerowy antywirusowy. Zdecydowanie najlepszym sposobem na sprawdzenie oprogramowania szpiegującego jest przeskanowanie komputera lub laptopa za pomocą oprogramowania antywirusowego.

Spyware Removal Tips Tricks

Truques Das Dicas Para Remoção De Spyware

스파이웨어 제거 팁 트릭

Suggerimenti Per La Rimozione Di Spyware Trucchi

Tips Voor Het Verwijderen Van Spyware

Советы по удалению шпионского ПО Трюки

Astuces Pour Supprimer Les Logiciels Espions

Trucos De Consejos De Eliminación De Software Espía

Tipps Und Tricks Zum Entfernen Von Spyware

Tips För Borttagning Av Spionprogram