Table of Contents

Zaktualizowano

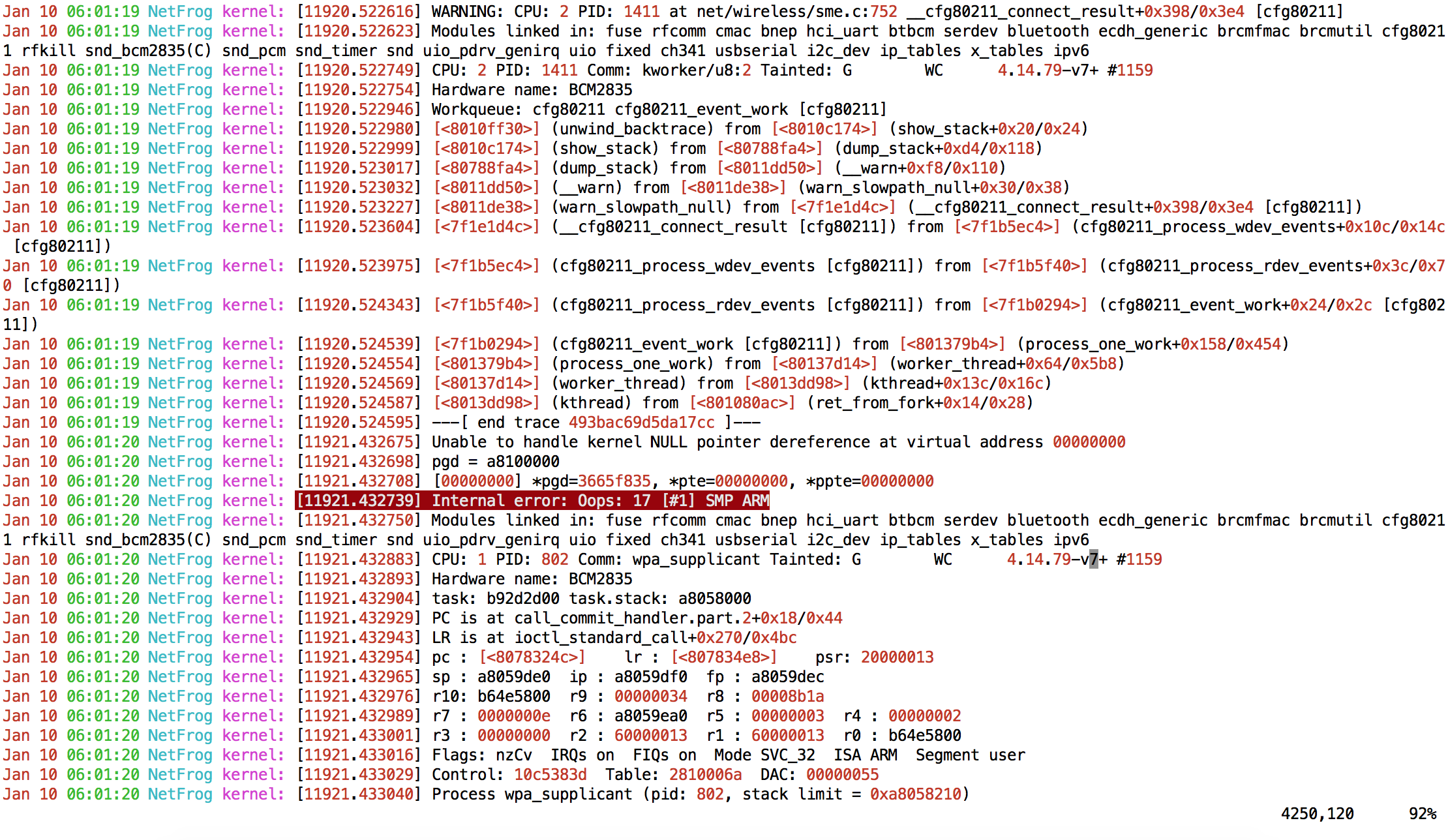

Wygląda na to, że niektórzy nasi czytelnicy mieli do czynienia z kodem błędu z wewnętrznym błędem jądra: oops 17. Ten problem występuje z wielu powodów. Porozmawiajmy o tym teraz. g.Błędy strony nie powinny powodować awarii jądra, ponieważ rodzina i przyjaciele nie wszystkie awarie jądra są błędami strony. Oto świetne zdjęcie: 17 nie ma nic wspólnego z błędami w światowej sieci. (A poza tym moje szalone założenie dotyczące planowania wydaje się przede wszystkim znajome.) Wygląda na to, że jesteś ciekawy w odniesieniu do bitów rejestru stanu awarii ARM (FSR).

g.

Witaj przyjacielu!

Używam karty Raspberrypi 3B jako czasu trybu stacji WiFi do połączenia z hotspotem. Połączenie WLAN jest rozpoznawane przez wpa_supplicant z parametrami uwierzytelniania 802.1X. Parametry ListTo 802.1x – – poniżej:

- key_mgmt WPA-EAP

- eap: PEAP

- Prototyp: WPA-RSN

- w parach: CCMP

- Grupa: CCMP

- Tożsamość sieci

- Hasło

Początkowo połączenie bezprzewodowe było najbardziej odpowiednie. Ćwiczyłem wpa_cli co dwie minuty, aby zmienić przypisanie AP z tymi samymi ustawieniami. Innymi słowy, karta rp 3b ocenia otwarte uwierzytelnianie 802.1x co dwie minuty. Po wielu owocnych ponownych skojarzeniach rdzeń się nie powiódł. Dziennik systemowy jest w rzeczywistości wyświetlany

Jak poczekać na kody błędów oops jądra Linuksa?

Więcej informacji na temat znajdowania analizy awarii Linuksa można znaleźć w artykule Śledzenie oops w Linuksie. Poniżej możesz prawdopodobnie dowiedzieć się, co robisz: 17 [# 1] PREEMPT SMP arch / arm / kernel / traps.c: Błędy strony nie powinny powodować nagłego niskiego pobrania jądra, a nie wszystkie awarie jądra są spowodowane witryną błędy.

4 stycznia. 07:14:40 Jądro NetFrog: [21393.314945] brcmfmac: brcmf_cfg80211_scan: przeglądaj (-11)

Jan Fehler 4 07:14:40 NetFrog Core: [21393.Brcmfmac: 315365] brcmf_cfg80211_escan: Nawiązywanie połączenia: Stan (3)

4 stycznia 07:14:40 Jądro NetFrog: [21393.Brcmfmac: 315375] brcmf_cfg80211_scan: błąd diagnostyczny (-11)

4 stycznia 07:14:45 NetFrog Core: [21398.610986] ———— [wytnij tutaj] ————

5 stycznia, 7:14:45 rdzeń NetFrog: [21398.611241] UWAGA: CPU: 6 PID: 42 w sieci / sieć bezprzewodowa per sme.c: 752 __cfg80211_connect_result + 0x398/0x3e4 [cfg80211]

01.01 07:14:45 NetFrog-Jądro: [21398.611248] Trwale podłączone moduły: Bezpiecznik rfcomm cmac bnep hci_uart btbcm serdev bezprzewodowy ecdh_generic brcmfmac cfg80211 brcmutil rfvc_235 (C) snd_pcm_ndgenstimePatrz Jan 07:14:45 NetFrog Core: [21398.611376] CPU: 0 PID: 40 Comm: kworker / u8: 1 Tainted: G WC 4.14.90-v7 + numer 1183

4 stycznia 07:14:45 Rdzeń NetFrog: [21398.611381] Nazwa sprzętu: BCM2835

4 stycznia 07:14:45 NetFrog Core: [21398.611571] Kolejka robocza: cfg80211 cfg80211_event_work [cfg80211]

2 stycznia 07:14:45 Rdzeń NetFrog: [21398.611605] [<8010ff30>] (unwind_backtrace) z rąk (show_stack + 0x20 / 0x24)

Jan [<8010c174>] dwa 07:14:45 NetFrog Core: [21398.611622] [<8010c174>] (show_stack) z [<8078b864>] (dump_stack + 0xd4 / 0x118)

4 stycznia 07:14:45 Rdzeń NetFrog: [21398.611639] [<8078b864>] (dump_stack) poza [<8011dd70>] (__warn + 0xf8 / 0x110)

4 stycznia 07:14:45 NetFrog Core: [21398.611654] [<8011dd70>] Od (__warn) [<8011de58>] (warn_slowpath_null + 0x30 lub 0x38)

6 stycznia 07:14:45 Rdzeń NetFrog: [21398. [<8011de58>] 611850] (warn_slowpath_null) pochodzące z [<7f22ed4c>] (__cfg80211_connect_result + 0x398/0x3e4 [cfg80211])

Jan numer 4 07:14:45 Rdzeń NetFrog: [21398.612227] [<7f22ed4c>] (__cfg80211_connect_result [cfg80211]) [<7f202ec4>] prosto z (cfg80211_process_wdev_events + 0x10c / 0x148011) [8 stycznia 07:14:45 Rdzeń NetFrog: [21398.612598] [<7f202ec4>] [cfg80211]) (cfg80211_process_wdev_events poza [<7f202f40>]] (cfg80211_process_rdev_events + 0x3c / 0x802)4 stycznia 07:14:45 Rdzeń NetFrog: [21398.612965] [<7f202f40>] (cfg80211_process_rdev_events [cfg80211]) [<7f1fd294>] w tym (cfg80211_event_work + 0x24 / 0x802c11] [cfg80211_process_rdev_event]s7 stycznia 07:14:45 NetFrog Core: [21398.613158] [<7f1fd294>] (cfg80211_event_work [cfg80211]) dla (process_one_work + 0x158 / 0x454)

Jan [<801379f0>] wyświetla 07:14:45 rdzeń NetFrog: [21398.613173] [<801379f0>] (process_one_work) [<80137d50>] otrzymany z (worker_thread + 0x64 / 0x5b8)

4 stycznia 07:14:45 Rdzeń NetFrog: [21398.613187] [<80137d50>] Od (wątek_robotniczy) [<8013ddd4>] (wątek k + 0x13c / 0x16c)

5 stycznia 07:14:45 Rdzeń NetFrog: [21398. [<8013ddd4>] 613205] (wątek k) przy użyciu [<801080ac>] (ret_from_fork + 0x14 dla każdego 0x28)

4 stycznia 07:14:45 Rdzeń NetFrog: [21398.613293] — [koniec śledzenia] —

Jan 5eac627de54b823b kilka 07:14:46 Jądro NetFrog: [21399.528228] Jądro nie może patrzeć po wyłuskaniu wskaźnika zerowego w pobliżu adresu wirtualnego 00000000

2 stycznia 7:14:46 Rdzeń NetFrog: [21399.528253] pgd równa się a50b0000

Jan prawie cztery rdzenie NetFrog 07:14:46: [21399.528264] [00000000] 1 . pgd = 373d8835, * pte jest równe 00000000, * ppte = 00000000

4 stycznia 07:14:46 Rdzeń NetFrog: [21399.528293] Błąd wewnętrzny: Przepraszamy: [ # 12 ] 17 SMP ARM

Jan 4 07:14:46 NetFrog core: [21399.528304] powiązane moduły w: fuse rfcomm cmac bnep hci_uart serdev btbcm bluetooth ecdh_generic brcmfmac brcmutil cfg80211 rfkill snd_bcm2835 (C) snd_devip_p_cmtableRóżne 07:14:46 Jądro NetFrog: [21399.528432] CPU: Jednoznaczny PID: 1176 Komunikacja: wpa_supplicant G uszkodzony: WC 4.14.90-v7 + #1183

8 stycznia 07:14:46 Rdzeń NetFrog: [21399.528442] Nazwa sprzętu: BCM2835

4 stycznia 7:14:46 NetFrog Core: [21399.528453] Zadanie: b674cb00 task.stack: a790e000

5 stycznia 07:14:46 Jądro NetFrog: [21399.528476] PC uległ awarii podczas call_commit_handler.part.2 + 0x18 / 0x44

Jan całkiem sporo 07:14:46 Rdzeń NetFrog: [21399.528490] LR jest strategicznie zlokalizowany w ioctl_standard_call + 0x270 / 0x4bc

Jan medical testuje jądro NetFrog o 07:14:46: [21399.528502] pc: [<80785b08>] lr [<80785da4>]: psr: 20000013

4 stycznia 07:14:46 NetFrog core: [21399.528513] sp: a790fde0 adres protokołu internetowegola: a790fdf0 fp: a790fdec

Prawie 4 stycznia 07:14:46 NetFrog abs: [21399.528523] r10: b9272800: r9 00000034 r8: 00008b1a

4 stycznia 07:14:46 NetFrog Core: [21399.528535] r7: 0000000e r6 :: a790fea0 r5: 00000003 r4 Rotacja DS: 00000002

4 stycznia 7:14:46 Rdzeń NetFrog: [21399.528547] ! r3 00000000 r2! ! ! 60000013 r1: 60000013 r0: b9272800

4 stycznia 07:14:46 Jądro NetFrog: [21399.528560] Flagi: IRQ nzCv dla FIQ w ARM użytkownika segmentu SVC_32 typu ISA

4 stycznia 07:14:46 Jądro NetFrog: [21399.528572] Kontrola: 10c5383d Tabela: 250b006a DAC: 00000055

Jan 4 07:14:46 NetFrog core: [21399.528584] techniki wpa_supplicant (pid: 1176 spanning stack = 0xa790e210)

Jan spójrz na 7:14:46 NetFrog Core: [21399.528595] Stack: (od 0xa790fde0 dla 0xa7910000)

4 stycznia 07:14:46 rdzeń NetFrog: [21399.528613] fde0: a790fe5c 80785da4 a790fdf0 80785afc 806ab2ac a790fe6c a790fe6c a790feb0

4 stycznia 07:14:46 rdzeń NetFrog: [21399.528630] fe00: 00000000 a536aa80 80697fd0 616e6968 636ab284 6566696c 6669772d 8068bc69

Jan rozważ 07:14:46 rdzeń NetFrog: [21399.528648] fe20: a790fe44 807a4150 a790fe4c 807a4150 a790fe38 00008b1a a790fea0 80c7a840

Jan lekarstwo 07:14:46 NetFrog core: [21399.528665] fe40: 7efe67b8 A790e000 00000000 00000036 a790fe94 a790fe60 807862e8 80785b40

Jan rozważ 07:14:46 NetFrog Core: [21399.528682] 7f249c5c fe60: 80c7a840 7efe67b8 00008b1a 00000004 00008b1a 80c7a840 7efe67b8

Jan przegląda nasze jądro NetFrog o 07:14:46: [21399.528699] fe80: 80c7a840 00000004 a790feec 806b59b4 a790fe98 8078613c a790ff14 a790fea8

Jan wielokrotny 07:14:46 Rdzeń NetFrog: [21399.528717] fea0: 6e616c77 00000030 00000000 00000000 7efe67d8 00000000 0001000e 00000000

Czwarty stycznia 07:14:46 rdzeń NetFrog: [21399.528734] fec0: a790ff14 00008b1a 7efe67b8 0000012a 80c7a840 00000004 a790e000 00000036

Jan zastanowił się 07:14:46 NetFrog Core: [21399.528752] fee0: a790ff0c 80671330 a790fef0 806b5924 7efe67b8 abf6eaa0 b67fcd80 00008b1a

4 stycznia 07:14:46 Jądro NetFrog: [21399.528769] a790ff7c ff00: a790ff10 8029f060 80671218 807a1834 80145efc 00000128 801081c4

4 stycznia 07:14:46 Rdzeń NetFrog: [21399.528787] a790e000 ff20: 00000128 a790ff94 a790ff38 808024bc 397d3000 807a1e98 ba361d40

4 stycznia 07:14:46 Jądro NetFrog: [21399.528803] ff40: 00000000 00000000 a790e000 a790fe88 a790e010 b67fcd80 7efe67b8 b67fcd80

3 stycznia 07:14:46 rdzeń NetFrog: [21399.528820] ff60: 00000004 00008b1a a790e000 00000036 a790ffa4 a790ff80 8029f7bc 8029efc0

4 stycznia 07:14:46 rdzeń NetFrog: [21399.528839] ff80: 00000016 0000000e 019773c0 7efe67d8 801081c4 00000036 00000000 a790ffa8

9 stycznia 07:14:46 NetFrog Core: [21399.528855] 801080000 ffa0: 8029f784 0000000e 019773c0 00000004 00008b1a 7efe67b8 00000016

Czwarty styczeń 07:14:46 rdzeń NetFrog: [21399.528872] ffc0: 0000000e 019773c0 7efe67d8 01989704 00000036 00000000 001bc730 019773d0

Kilka stycznia 07:14:46 NetFrog Core: [21399.528889] 001bcbac ffe0: 7efe67b4 00141478 76c7680c 200000010 00000004 00000000 00000000

4 stycznia 07:14:46 Rdzeń NetFrog: [21399.528920] [<80785b08>] (call_commit_handler.part.2) z [<80785da4>] (ioctl_standard_call + 0x270 / 0x4bc)

8 stycznia 07:14:46 NetFrog abs: [21399.528942] [<80785da4>] (ioctl_standard_call) z (wext_handle_ioctl + 0x1b8 – 0x20c)

Sty [<807862e8>] 4 07:14:46 Rdzeń NetFrog: [21399. [<807862e8>] 528967] (wext_handle_ioctl) z [<806b59b4>] (dev_ioctl + 0x9c i 0x8e8)

4 stycznia 07:14:46 Rdzeń NetFrog: [21399.528992] [<806b59b4>] (dev_ioctl) [<80671330>] z (sock_ioctl + 0x124 na 0x2d8)

4 stycznia 07:14:46 Kernel NetFrog: [21399.529016] [<80671330>] (sock_ioctl) z (do_vfs_ioctl + 0xac / 0x7c4)

Sty [<8029f060>] 4 07:14:46 Rdzeń NetFrog: [21399.529037] [<8029f060>] (do_vfs_ioctl) [<8029f7bc>] z (SyS_ioctl + 0x44 / 0x6c)

07:14:46 Jądro NetFrog: [21399.529059] (SyS_ioctl) [<8029f7bc>] nazywane po prostu [<80100000>] (ret_fast_syscall + 0x0 / 0x28)

Jan sprawdź 07:14:46 NetFrog core: [21399.529079] E24cb004 kod: e52de004 e8bd4000 e5903120 (e593300)

4 stycznia 07:14:46 Rdzeń NetFrog: [21399 .— [529094] Napraw ślad 5eac627de54b823c] —

Zaktualizowano

Czy masz dość powolnego działania komputera? Denerwują Cię frustrujące komunikaty o błędach? ASR Pro to rozwiązanie dla Ciebie! Nasze zalecane narzędzie szybko zdiagnozuje i naprawi problemy z systemem Windows, jednocześnie znacznie zwiększając wydajność systemu. Więc nie czekaj dłużej, pobierz ASR Pro już dziś!

Syslog nauczył się jądra Błąd wewnętrzny: Przepraszamy: 17 [ numer 1 ] SMP ARM dla BCM2835. Po uruchomieniu wpa_supplicant użycie procesora przez system powoli, ale stopniowo wzrastało i osiągnęło 100 lub więcej (mierzone przez cały czas pracy). A potem system Linux powinien działać. Nie udało się uzyskać dostępu do SSH, ale każdy z naszych icmp ping jest nadal aktywny.

Próbowałem powyższego testu wiele razy na tym samym buggie Raspberry Pi 3B. Problem z błędem jądra można zasymulować. Firmware jądra zostało zaktualizowane do najnowszego modelu 4.14.90-v7+.

Przyspiesz swój komputer już dziś dzięki temu prostemu pobieraniu.Kernel Internal Error Oops 17

Kernel Internt Fel Hoppsan 17

커널 내부 오류 죄송합니다 17

Kernel Interne Fout Oeps 17

Erro Interno Do Kernel Ops 17

Errore Interno Del Kernel Oops 17

Interner Kernelfehler Hoppla 17

Erreur Interne Du Noyau Oups 17

Error Interno Del Kernel Ups 17

Внутренняя ошибка ядра К сожалению 17