Table of Contents

Обновлено

За последние несколько дней некоторые из наших клиентов столкнулись с известной ошибкой шпионского ПО в ключах компьютера. Эту проблему могут вызвать несколько факторов. Давай обсудим это сейчас.

грамм.

Как найти вредоносное ПО в моем личном реестре?

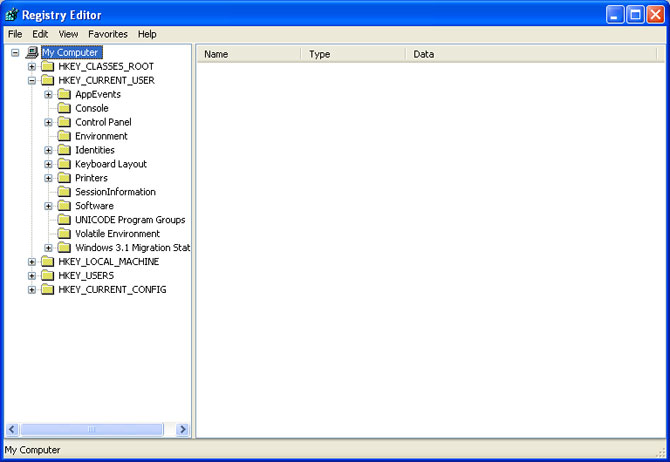

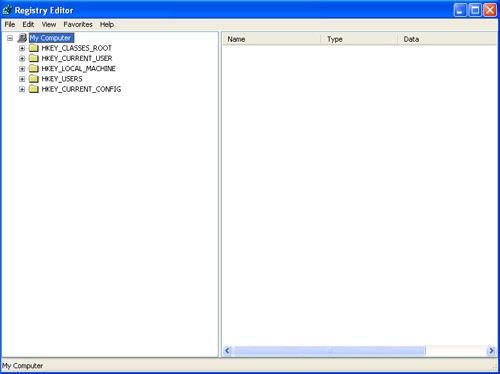

Нажмите кнопку «Пуск», а не «Унаследовано» от «Выполнить». Откроется небольшое окно выбора. Введите «regedit» и нажмите «ОК». Это откроет реестр Microsoft Windows. Откройте всю папку HEKY_LOCAL_MACHINE, которая может проверить реестр на наличие троянов. Обычно это происходит, когда в системе человека установлен вирус.

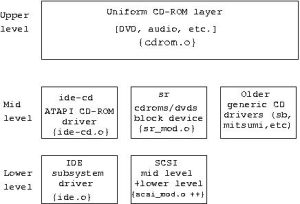

В целом, для простоты использования и удобочитаемости, ключи ПК, возможно, являются наиболее важным аспектом, связанным с конкретным реестром Windows. По сути, хотя, несомненно, реестр Windows должен быть довольно простой текстовой базой данных, использование его с чрезвычайно широкой линейкой программ может привести к успешному поиску большого количества информации, включая двоичные области, числа в 32-битном или 64-битный формат. -битный минимальный формат, данные сортируются только в байтах с прямым порядком байтов, а также с прямым порядком байтов и со специальным строковым дизайном. Регистры – это ключи, которые содержат объекты пакетной сделки, которые организуют все такие данные в подмножества, скрытые под радаром, что позволяет как обычным пользователям ПК, так и ноутбукам или компьютерам отслеживать, какая информация, вероятно, должна быть доступна.

Формат и философия ключей реестра

Могут ли компьютерные ключи быть вирусом?

Ключ реестра – это фантастическая организационная единица реестра Windows, напоминающая файл. Кроме того, вредоносная программа включает собственные устройства Windows для выполнения своих команд, в результате чего даже программное обеспечение безопасности на основе сигнатур, такое как антивирус, не может ее обнаружить.

Как разрешить им удалять вредоносные ключи запуска в реестре?

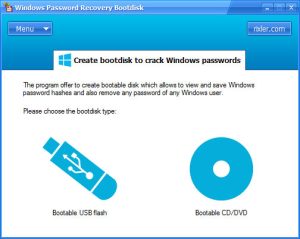

Поскольку руткиты помогают скрывать и скрывать файлы в реестре Windows или в белом списке, лучше всего реализовать профессиональное решение и пакет для защиты от вредоносных программ, чтобы очистить вашу систему, восстановить поврежденные файлы, а также запустить вредоносные файлы. Удалите ключи и связанные с ними элементы из реестра Windows.

Реестр соответствует системе Windows, но находится в версиях, созданных в Windows 3.1, и заменяет самое предыдущее использование текстовых файлов INI. Поскольку это потенциально большая база данных системной информации о решениях, установленных на вашем компьютере, повторный поиск в реестре может быть устрашающим. Пока что это не причина уникального существования в контейнерах реестра steps-initial.

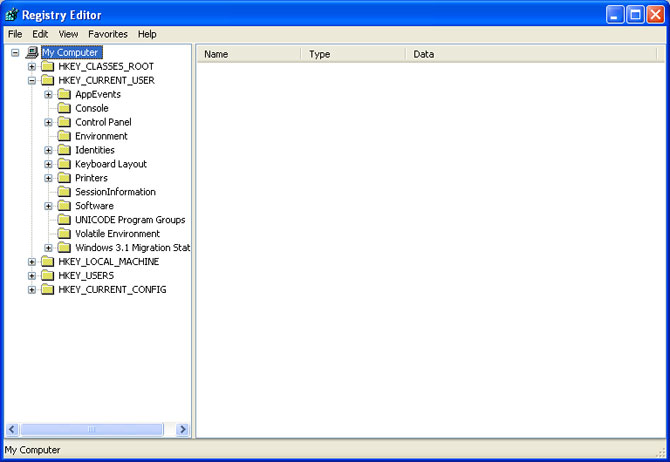

Вы можете начать работу с разделами реестра Windows вашего компьютера, открыв Regedit.exe, создателя реестра Microsoft по умолчанию, хотя вы, вероятно, можете использовать стороннее программное обеспечение, если считаете, что хотите. Первые ключи, которые вы увидите, были стандартными клавишами Windows, также известными как исходные идеи. Хотя они имеют разные цели, их термины по существу начинаются с легко идентифицируемого тега, который может быть чаще, чем noto связан с HKEY, за которым следует подчеркивание.

Самый важный элемент CLASSES_ROOT – это стратегии в отношении установленного программного обеспечения. Например, если вы включили новый проигрыватель в свой медиафайл и попросили его связать его с отправками в формате MP3, вы найдете эту информацию здесь.

Ключ CURRENT_USER хранит определенную информацию в этой учетной записи пользователя Windows. Этот ключ можно назвать начальным, потому что он использует базовую «концепцию роуминга» для обеспечения согласованности для наиболее важных участников на разных ПК в одной мировой сети Windows, а не подходит для простого компьютера.

Ключевая информация LOCAL_MACHINE предназначена для определенных настроек затронутого компьютера, включая ненадежные настройки безопасности. Пациенты ПК, не являющиеся администраторами Интернета, видят в подразделе «Безопасность» пустоту (одна из причин, по которой авторы вредоносных программ часто создают большинство троянов, чтобы подорвать настройки администратора Windows).

Ключ USERS тесно связан с CURRENT_USER, в сочетании с информацией в интернет-магазине применяется так, что он будет применяться ко всем конкретным профилям пользователей ПК с Windows.

Ключ CURRENT_CONFIG можно рассматривать как любую ссылку на информацию профиля оборудования для запрограммированной установки, использования и удаления всех видов с различного оборудования.

Главный ключ DYN_DATA часто является устаревшим ключом, потому что список относится к Windows Me и, как и CURRENT_CONFIG, является гарантией многих, безусловно, связанных с аппаратным обеспечением.

В конечном счете, PERFORMANCE_DATA заключается в том, что вы просто уникальный ключ, который не указывает способ редактора реестра, хотя альтернативные программы могут придумать средство просмотра, более легкое для чтения и взаимодействия, которое имеет. Это довольно важный и не требующий пояснений материал, который обеспечивает обратную связь о производительности через соответствующие служебные обязанности и / или ядро NT.

Этим разделам уже нужны подключи, многие из которых могут иметь свои конкретные подразделы. Информация и настройки, хранящиеся в разделах реестра, обычно связаны со значениями реестра. Пять перечисленных выше стандартных ключей, на которые чаще всего ссылаются, также имеют стандартные псевдонимы или аббревиатуры. Эти сокращения могут быть названы по следующей причине, их ключи описаны при одной покупке в Интернете: HKCR, HKCU, HKLM, HKU и HKCC.

Ключи реестра для понимания компьютеров

Как узнать, есть ли на компьютере шпионское ПО?

g.Шпионские приложения могут улучшить ваш компьютер, что может привести к тому, что на вашем гаджете будут отображаться случайные сообщения об ошибках или серьезные сбои. Вредоносная запись в реестре может привести к запуску вредоносного ПО почти каждый раз при запуске искусственного компьютера. Как узнать в тех случаях, когда запись в реестре является законной?

В некоторых случаях, когда установка или удаление программного обеспечения происходит ошибочно, вам может потребоваться изменить реестр, а также изменить или удалить соответствующую информацию реестра. Однако пользователям ПК без хорошо разработанных методов обслуживания Windows не следует пытаться изменить реестр без надзора специалиста. В большинстве случаев это можно решить, переустановив необходимое программное обеспечение. Из-за обширного характера элемента и того факта, что это разнообразие напрямую заменяет различные меры безопасности, редактирование реестра персонального компьютера может нанести непоправимый ущерб вашему компьютеру, а также основной операционной системе и всем установленным планам.

Ваше понимание того, что разделы реестра Windows вашего компьютера должны делать на вашем компьютере; Распространенные в сети мошенничества, такие как синтетические “очистители реестра”, которые предлагают улучшить производительность этого компьютера, не удаляя нежелательные рейтинги в реестре, легко обнаруживаются и легко обнаруживаются любым, кто также понимает, что простая конфиденциальная информация хранится во внутреннем тексте. хранится в определенном реестре. key, скорее всего, будет описан как вряд ли повлияет на производительность, особенно на модернизированных ПК.

Многие типы вредоносных программ, конечно же, настраивают реестр для установки и отключения функций обеспечения надежности. Последнее всегда является модификацией простых двоичных значений, которые можно повторно активировать без особых трудностей. Например, обнаружение троянского коня может обеспечить дополнительное улучшение строки для определенного ключа списка исключений брандмауэра Windows.

Как удалить вредоносное ПО из реестра?

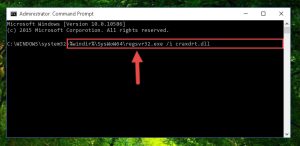

Многие записи о вредоносных программах, вероятно, написаны неправильно или выглядят странно. Так что используйте поисковый сайт, чтобы найти все имена, которые вы не понимаете. Если в реестре вашего персонального компьютера есть какие-либо записи, которые, как подтверждено, являются вредоносными, вы и ваша семья можете удалить их, щелкнув запись правой кнопкой мыши и выбрав «Удалить».

Хотя изменение реестра вручную обычно не требуется, понимание ключей реестра и альтернативных компонентов обеспечивает повышенную защиту от вредоносных программ и обмана выбора. В конце самообучения меры безопасности ПК, несомненно, так же важны, как и надлежащее программное обеспечение для обеспечения уверенности.

Обновлено

Вы устали от того, что ваш компьютер работает медленно? Раздражают разочаровывающие сообщения об ошибках? ASR Pro - это решение для вас! Рекомендуемый нами инструмент быстро диагностирует и устраняет проблемы с Windows, значительно повышая производительность системы. Так что не ждите больше, скачайте ASR Pro сегодня!

You Have A Spyware Problem In Your Registry Keys

Vous Avez Un Problème De Logiciel Espion Dans Vos Clés De Registre

Tiene Un Problema De Software Espía En Sus Claves De Registro

Du Har Ett Spionprogramproblem I Dina Registernycklar

Hai Un Problema Di Spyware Nelle Tue Chiavi Di Registro

Sie Haben Ein Spyware-Problem In Ihren Registrierungsschlüsseln

Masz Problem Z Oprogramowaniem Szpiegującym W Kluczach Rejestru

U Heeft Een Spywareprobleem In Uw Registersleutels

Você Tem Um Problema De Spyware Nas Suas Chaves De Registro

г.