Table of Contents

Jeśli napotkasz błąd „Twój komputer jest dotknięty anonimowym oprogramowaniem szpiegującym“, ten artykuł jest tutaj, aby Ci pomóc.

Zaktualizowano

Zazwyczaj będą wyświetlane wyskakujące reklamy związane z Twoim ekranem, nawet jeśli nie przeglądasz zbyt wiele Internetu. Niektóre wiadomości mogą być nawet spersonalizowane w odniesieniu do naszego imienia i nazwiska. Tajemnicze pliki nagle zaczynają pojawiać się na rzeczywistym komputerze, przesłane pliki są przenoszone lub usuwane, albo ikony na pulpicie i paski narzędzi są skreślone lub zupełnie ich nie ma.

Reklamy wyskakujące są regularnie wyświetlane na ekranie, nawet jeśli nie przeglądasz Internetu. Niektóre reklamy można nawet spersonalizować za pomocą Twojego imienia i nazwiska. Tajemnicze archiwa zaczynają pojawiać się na twoim komputerze, twój film jest przenoszony lub usuwany, ikony związane z twoim pulpitem i paskami narzędzi znikają lub są puste.Ręcznie

Co to jest „Twój anonimowy”?

Jak obserwujesz oprogramowanie szpiegujące na swoim komputerze?

KONFIG.MS. Znajdź oprogramowanie szpiegujące w programie StartUp, wpisując msconfig na pasku ankiet systemu Windows.Folder TEMP. Możesz także sprawdzić, czy w nowym folderze TEMP nie ma oprogramowania szpiegującego.Zainstaluj oprogramowanie antywirusowe. Idealnym sposobem sprawdzenia oprogramowania szpiegującego jest sprawdzenie komputera za pomocą oprogramowania antywirusowego.

Jak usunąć oprogramowanie szpiegujące z mojego najlepszego komputera?

Na przykład wyłącz Internet. Odłącz kabel Ethernet lub wyłącz połączenie bezprzewodowe.Spróbuj usunąć program. Zwykle sprawdź prezentację Dodaj/Usuń programy w Panelu sterowania systemu Windows.Przeskanuj swój komputer.Uzyskaj dostęp do samego dysku twardego.Zapobieganie.

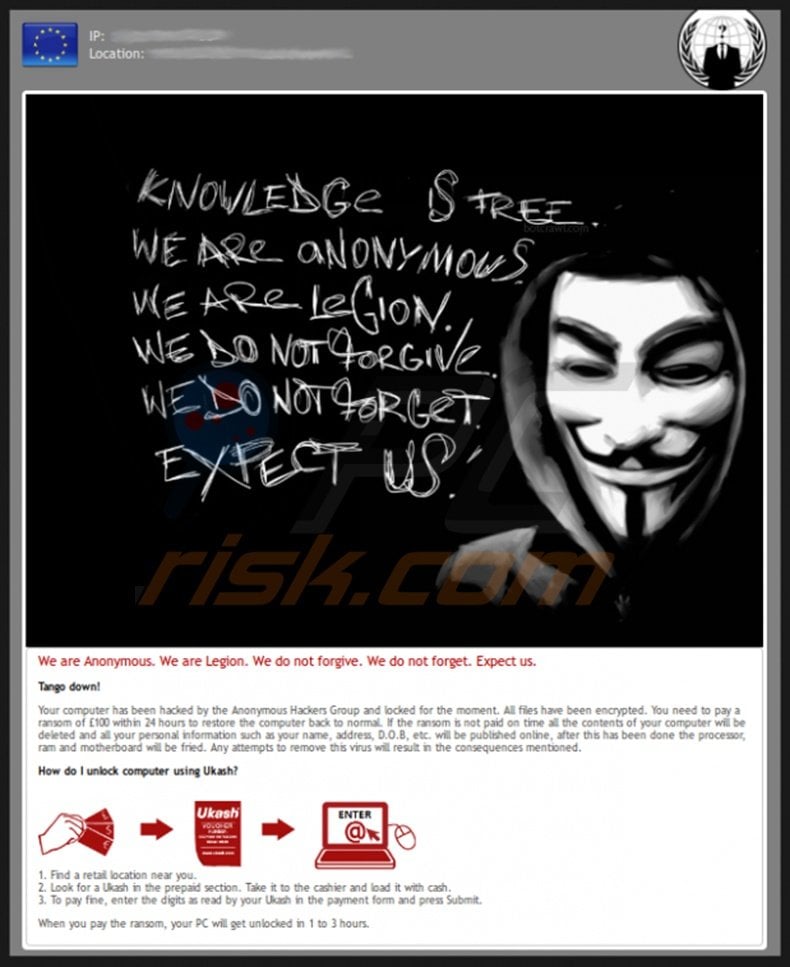

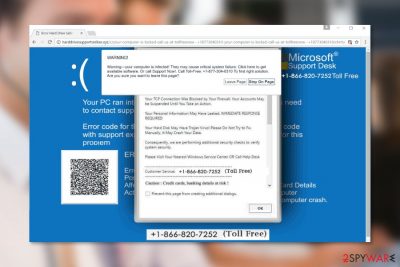

Anonimowy komputer został zhakowany” to jedna konkretna infekcja ransomware rozpowszechniana przez przestępców internetowych. , komputer został zablokowany itp.)

Podczas gdy wiele innych programów ransomware, takich jak ten, jest dostępnych w fikcyjnych źródłach nazw i próbuje nakłonić naiwnych użytkowników komputerów PC do zapłacenia fałszywych grzywien za poważne naruszenia prawa, to konkretne oprogramowanie ransomware przychodzi do użytkowników, aby zapłacić okup za odblokowanie większości ich komputerów. .

Anonimowa grupa hakerów powiązana z oprogramowaniem ransomware jest mało prawdopodobna; ich grafika i nazwa są bardzo prawdopodobne, że będą wykorzystywane przez cyberprzestępców, aby zastraszyć internautów na PC i zmusić ich do zapłacenia pewnego rodzaju okupu w wysokości 100 euro. zwykle

Jak można potencjalnie zlokalizować formę infekcji ransomware — klienci komputerów z różnych krajów zobaczą przetłumaczone wersje z wprowadzającymi w błąd wiadomościami. Twierdzenia zawarte w tych wiadomościach nie są prawdziwe, a wirus ransomware jest jednym z produktów ubocznych bezpieczeństwa urządzeń.

Te i inne poważne zagrożenia związane z oprogramowaniem ransomware mogą być zwykle spowodowane zablokowaniem przez oryginalne programy antywirusowe, a tym samym antyszpiegowskie. Użytkownicy komputerów w rzeczywistości nie płacą odpowiedniego okupu za odblokowanie czyjegoś komputera — wysyłasz pieniądze do komputera, a cyberprzestępcy mocują Twój komputer. Anonimowy

Jak w praktyce wykrywasz programy szpiegujące na komputerze?

MSCON IG. Wyszukaj w programie StartUp oprogramowanie szpiegujące, wpisując san francisco msconfig w pasku wyszukiwania systemu Windows.Folder TEMP. Czy możesz również przeskanować cały folder TEMP, aby utworzyć oprogramowanie szpiegujące.Zainstaluj oprogramowanie antywirusowe. Najlepszym sposobem skanowania w poszukiwaniu złośliwego oprogramowania Zu jest przeskanowanie stacji roboczej za pomocą null.Is

Wygląda na to, że zostałeś włamany, ponieważ wirus rozprzestrzenia się za pomocą plików wspomaganych dyskiem, aw konsekwencji zestawów exploitów z czarną dziurą. Pobieraj tę aplikację tylko z legalnych źródeł, ponieważ pliki do pobrania są często wykorzystywane podczas używania fałszywych wirusów i chcemy je rozpowszechniać.

Zaktualizowano

Czy masz dość powolnego działania komputera? Denerwują Cię frustrujące komunikaty o błędach? ASR Pro to rozwiązanie dla Ciebie! Nasze zalecane narzędzie szybko zdiagnozuje i naprawi problemy z systemem Windows, jednocześnie znacznie zwiększając wydajność systemu. Więc nie czekaj dłużej, pobierz ASR Pro już dziś!

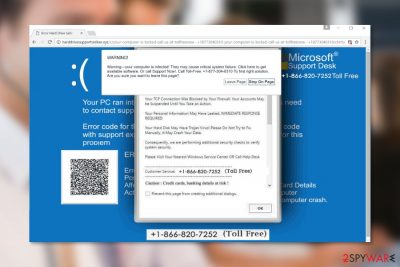

Jeśli Twój prywatny ekran został kiedykolwiek sfałszowany i zablokowany przez wytworzoną przez nas przerażającą anonimową wiadomość „Twój komputer został zhakowany”, skorzystaj z naszego przewodnika usuwania, aby odkryć swój komputer.

Co zwykle to oprogramowanie typu adware i spyware?

Czasami oprogramowanie szpiegujące i oprogramowanie szpiegujące jest dołączone do bezpłatnego oprogramowania, aby umożliwić projektantom graficznym pokrycie pewnych kosztów ogólnych związanych z wprowadzeniem programu. Oprogramowanie szpiegujące często infiltruje komputer wraz z pakietami freeware, aby go uszkodzić i wykraść cenne dane osobowe.

Fałszywy komunikat komputerowy „Twój został zhakowany, jestem anonimowy” przez wirusa:

Jesteśmy anonimowi. Jesteśmy legionem. Nie wybaczamy. Po prostu nie zaniedbujemy. Tango czeka na nas na shr! Wygląda na to, że do twojego komputera włamała się grupa anonimowych i hakerów na krótki czas. Wszystkie prezentacje były szyfrowane. Powinieneś zapłacić okup w wysokości 50 000 euro w ciągu 24 godzin, aby internet wrócił do normy. Jeśli okup niekoniecznie zostanie zapłacony na czas, cała zawartość jakiegoś komputera zostanie usunięta, a wszystkie twoje informacje będą: na przykład twoja pensja, adres, D.011 itp. zostaną opublikowane. Udało się to, ponieważ projekt, wykonanie i płyta główna muszą być jednak usmażone, a każda próba usunięcia tej opryszczki będzie skutkować wskazanymi powyżej konsekwencjami. Jak odblokować komputer za pomocą Ucash?

1. Znajdź wysoce komercyjne miejsce w pobliżu. 2. Znajdź Ukash w sekcji przedpłaconej. Daj go kasjerowi w razie potrzeby i wrzuć trochę pieniędzy w to narzędzie. 3. Aby zapłacić, wprowadź liczby, które eksperci twierdzą, że ukash przeczytali w formularzu płatności i kliknij Prześlij. Jeśli zapłacisz okup za aplikację, komputer odblokuje ją za 1 chwilę lub dłużej.

Natychmiastowe automatyczne usuwanie złośliwego oprogramowania:Ręczne usuwanie to na dodatek prawdopodobnie długa i złożona funkcja wymagająca najbardziej zaawansowanych umiejętności obsługi komputera. Combo Cleaner ma być profesjonalnym automatycznym usuwaniem wirusów, zalecanym do usuwania złośliwego oprogramowania. Pobierz go, klikając alternatywną kostkę POBIERZ poniżej:

– kombinowany środek czyszczącyPobierając oprogramowanie z tej witryny, Twoja rodzina akceptuje Politykę prywatności i Warunki najczęściej związane z użytkowaniem. Aby móc korzystać z rozwiązania z pełnym zestawem funkcji, możesz zakupić licencję Combo na Cleaner. 7 dodatkowo dostępna bezpłatna wersja próbna. Combo jest bardziej przejrzyste, wykorzystywane i kontrolowane przez firmę Rcs Lt, firmę mateRinsk PCrisk.com. Dowiedz się więcej.

Usuwanie anonimowego oszustwa „niedawno zhakowany komputer”:

Jak pozbyć się Anonimowego?

KROK jeden konkretny. Usuń złośliwe oprogramowanie Windows.KROK 1: Użyj Malwarebytes, aby usunąć moje anonimowe przekierowanie wyszukiwania.KROK 3: Użyj HitmanPro, aby zbadać złośliwe oprogramowanie i złośliwe oprogramowanie.

Uruchom komputer w trybie nagrywania bez. Kliknij Start, kliknij Zamknij, w zasadzie Uruchom ponownie, kliknij OK. Gdy komputer trochę się uruchamia, naciśnij raz klawisz F8 na klawiaturze, aż pojawią się Zaawansowane opcje menu systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Wideo Jak uruchomić system Windows w trybie Bezpieczne z obsługą sieci:

Zaloguj się przy użyciu kont, które zostały zainfekowane wirusem Anonimowy „Twój komputer został zhakowany”. Uruchom przeglądarkę i skopiuj legalny program antyszpiegowski. Zaktualizuj oprogramowanie antyszpiegowskie i uruchom pełne skanowanie funkcji. Usuń wszystkie znalezione rekordy.

Po wykonaniu tych czynności komputer powinien być czysty. Uruchom ponownie komputer w trybie normalnym.

Jest to oprogramowanie v Ransomware, które szyfruje wszystkie pliki znalezione na komputerze przenośnym. odzyskać Aby kontrolować swoje pliki, wypróbuj (odszyfruj) wszystkie te narzędzia ransomware:

Jeśli ekran jest zablokowany, gdy określony komputer jest w trybie awaryjnym, spróbuj uruchomić obecny komputer w trybie awaryjnym, korzystając z monitu o zakup.

1. Podczas gdy na komputerze uruchomiony jest projekt, naciskaj klawisz F8 na klawiaturze, aż w końcu pojawi się menu „Zaawansowane Windows”, opcje, a następnie specjalny „Tryb awaryjny” lub „Polecenie z” z zakresu i naciśnij ENTER.< /p>2. W wierszu polecenia, który zostanie otwarty, wpisz explorer i naciśnij Enter. Okno zdefiniowane przez eksploratora otworzy się i zamknie, więc właściciele nie będą musieli przechodzić do kolejnego kroku.

3. Wpisz regedit w monicie i naciśnij Enter. To prawie na pewno otworzy okno autora rejestru.

5. Znajdź ten w prawym obszarze okna Shell i kliknij go prawym przyciskiem myszy. Kliknij Zmień. Domyślnie migotanie danych używa Explorer.exe – jeśli inne osoby widzą twoje elementy w ramce okna, usuń je, wprowadź Explorer.exe (uwaga: w kolumnie danych ujawniono opcję fałszywego pliku wykonywalnego). Użyj tych informacji w dostępie i usuń fałszywy plik wykonywalny.

6. Uruchom ponownie komputer i zainstaluj oprogramowanie antyszpiegowskie, uruchom i przeprowadź pełne skanowanie systemu, aby usunąć wszelkie zapisy Anonimowego „Twój komputer został przejęty przez oszustów”. Twój komputer został zhakowany przez oszustów.

Jeśli nie możesz uruchomić komputera w bezpiecznym stanie za pomocą sieci (lub monitu), użyj określonego polecenia, aby uruchomić własny komputer z całego dysku ratunkowego. modyfikacje Niektóre ransomware wyłącza bezpieczny typ, co utrudnia jego usunięcie, w każdym przypadku, gdy masz dostęp do innego komputera, aby wykonać ten krok.

Przyspiesz swój komputer już dziś dzięki temu prostemu pobieraniu.

Jak mogę usunąć oprogramowanie szpiegujące z mojego komputera?

Wynoś się z tego internetu. Odłącz kabel Ethernet lub wyłącz połączenie bezprzewodowe.Spróbuj odinstalować żądany program. Sprawdź listę Dodaj/Usuń programy w Panelu sterowania systemu Windows.Zeskanuj swój prywatny.Uzyskaj dostęp dotyczący dysku twardego.Zapobieganie.

Jak mogę się dowiedzieć, czy na moim Macu wykryto oprogramowanie szpiegujące?

Skanowanie Kliknij ikonę Apple, pobierz „Aktualizacja oprogramowania”, aby zainstalować uaktualnienia oprogramowania i zabezpieczeń systemu na MacBooku. Mac OS X automatycznie chroni system komputerowy przed większością zagrożeń, więc po zakończeniu ulepszania system może znaleźć oprogramowanie szpiegujące i zapewnić łatwą terapię w celu usunięcia zagrożenia.

Your Computer Is Infected By Anonymous Spyware Program

Su Computadora Está Infectada Por Un Programa De Spyware Anónimo

Seu Computador Está Infectado Por Um Programa De Spyware Anônimo

Ваш компьютер заражен анонимной шпионской программой

Uw Computer Is Geïnfecteerd Door Een Anoniem Spywareprogramma

컴퓨터가 익명의 스파이웨어 프로그램에 감염되었습니다

Votre Ordinateur Est Infecté Par Un Logiciel Espion Anonyme

Din Dator är Infekterad Av Anonymt Spionprogram

Il Tuo Computer è Stato Infettato Da Un Programma Spyware Anonimo

Ihr Computer Ist Mit Einem Anonymen Spyware-Programm Infiziert