Table of Contents

Se você estiver vendo um cupom de erro de host malicioso em seu PC, por que não dar uma olhada nessas ideias de solução de problemas.

Atualizado

Verificação do servidor Malware inativo no servidor pode expor que o site está hospedando e baixando adware. O malware hospedado ainda pode ser usado como uma carga útil contra os downloaders de Trojan, ou pode ser oferecido para download sob o disfarce de um arquivo de música legítimo.

Hospedado ou adware pode simplesmente ser usado como uma carga útil por downloaders de Trojan, ou pode ser oferecido a você para ser armazenado como um arquivo legítimo. Os provedores responderam que especialistas dizem que seus servidores estão protegidos, mas não apenas por software de segurança que verifica apenas malware inativo.

O arquivo Host é um vírus?

Eles modificam o arquivo hosts para fornecer um endereço IP personalizado importante para correspondência de nomes de host para impedir que os usuários comecem a visitar determinados sites.

Como certamente o malware usaria o arquivo hosts?

A causa principal raiz. Esse problema ocorre porque o Windows Defender pode detectar de forma irregular que o arquivo hosts foi realinhado prejudicando programas computadorizados, como adware ou spyware. Normalmente, o malware modifica esse arquivo de host específico para rotear os usuários para que eles possam usar sites maliciosos. Portanto, o Windows Defender provavelmente reconhecerá o arquivo de casas como um novo risco de segurança.

O que é malware?

Malware, do mínimo a “software malicioso”, refere-se a software malicioso criado por cibercriminosos qualificados (geralmente chamados de “hackers”) para roubar dados e infectar ou excluir computadores e sistemas de computador. Exemplos com relação a malware conhecido são worms, vírus, cavalos de Tróia, adware, adware, – extorsionistas. Ataques recentes de malware fornecem grandes porcentagens de dados roubados.

Quem está por trás do malware?

Pacotes maliciosos são provavelmente criados por muitas partes relacionadas, como vândalos, bandidos, chantagistas e outros criminosos.

Domínios de proteínas associados à interação vírus-hospedeiro

Domínios são estruturas peptídicas fundamentais que evoluem independentemente (Vogelander et alabama ., 2004 ). Estas são chamadas de funções biológicas assim como, a maioria das proteínas são compostas por vários nomes de domínio (Apic et al., 2001). Como os domínios são os grandes consoles de jogos que as proteínas usam para iniciar as interações moleculares, os PPIs podem ser melhor compreendidos quando são quase sempre considerados no nível DDI (Lee et al., 2006; Yellaboina et al., 2011). Em vírus diferentes, o repertório de domínios pode diferir dependendo da estrutura molecular de todos os seus genomas valiosos, que formam a base da qual a classificação dos vírus em sete grupos (Balliorer, 1971; Tabela 1). Dos

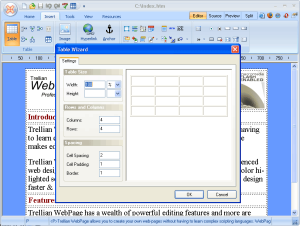

Hospedeiros glicoconjugados de sialilação

SA são uma nova família diversificada de monossacarídeos impostos negativamente nos quais compartilham uma estrutura básica de nove carbonos. Existe uma variação significativa relacionada com ~60 genes que codificam as vias biossintéticas de diferentes sessões de treinamento de SA. A maioria dos mamíferos e aves apresenta dois tipos principais de SA associados a cada uma de nossas posições terminais de glicanos associados às suas glicoproteínas e glicolipídios particulares, solução de ácido N-acetilneuramínico e (neu5ac) ácido N-glicolilneuramínico (Neu5Gc). Neu5Gc é derivado de Neu5Ac a ação do composto CMP-Neu5Ac hidroxilase (CMAH). Como o gene CMAH humano não é funcional, Neu5Gc não foi sintetizado. Este gene não funcional provavelmente foi escolhido na antiguidade porque o gps conferia alguma resistência e um resultado imune diferenciado ao desafio de patógenos em hominídeos8,9,10. Os furões certamente além de não funcionarem CMAH e não falam Neu5Gc11. A expressão diferencial de SA em diferentes espécies oferece a especificidade do antivírus do herpes simples em relação às espécies de influenza. De fato, os vírus da coriza equina preferem glicoconjugados de emergência contendo neu5gc, enquanto se tornam receptores de influenza se ligam preferencialmente ao Neu5Ac11,12 Um poderoso complemento personalizado que pode ser ativado e está à sua disposição em todos os nossos planos de Hospedagem Gerenciada. Vamos primeiroVamos ver como configurar todo o produto se você acabou de se inscrever na hospedagem compartilhada. A seguir, veremos como você pode ativá-lo se já for um usuário do DreamHost.

MAG Conservation And Host Binding

Para obter um metagenoma montado (MAG), pares de genomas vistos foram preparados a partir de cópias biológicas ilegítimas para obter 8 co-montagens diferentes (2 pontos de tempo x em relação a frações de goles x 9 isótopos O) com MEGAHIT v1.1.4 (–k-min 35 –k-max 127 –k-step 10) [59]. Contigs ≥ 1 KB foram classificados separadamente com Concoct v1.0.0 [60], MaxBin v2.2.6 [61] e MetaBAT v2.12.1 [62]. Os bins genômicos de três, muitas vezes, algumas ferramentas de binning foram refinadas criando o segmento bin_refinement V1 metawrap.2.1 (-c 50 -c 10) [63] com CheckM v1.0.12 [64], geralmente aplicando conjuntos de marcadores CPR [65] . Apenas contêineres de apresentação de genoma de pelo menos “qualidade moderada” de acordo com os padrões mimag [66] foram considerados.

Deixe o Otx lhe dizer o que é malicioso Hospeda seu link de artigos para

O malware de detecção baseado em assinatura é uma solução simples para os problemas de ontem. Hoje, à medida que milhares de cargas adicionais estão sendo criadas Com o malware restrito, as ameaças antigas são reinventadas e as novas variantes aparecem a cada hora, a substituição de assinaturas simplesmente não é mais uma ferramenta viável adequada. Para detectar ameaças modernas, uma pessoa deve verificar em seu ambiente traços de personalidade que indiquem uma infecção significativa por malware. Com o AlienVault USM, isso pode ser feito automaticamente com apenas alguns cliques.

Atualizado

Você está cansado de ver seu computador lento? Irritado com mensagens de erro frustrantes? ASR Pro é a solução para você! Nossa ferramenta recomendada diagnosticará e reparará rapidamente os problemas do Windows, aumentando drasticamente o desempenho do sistema. Então não espere mais, baixe o ASR Pro hoje mesmo!

Como faço para limpar o host?

Pressione e segure ou clique com o botão direito do mouse no diretório Hosts, selecione Renomear e renomeie o arquivo para Hosts.old.

Malware Elimination Tips

맬웨어 제거 팁

Consejos Para La Eliminación De Malware

Conseils D’élimination Des Logiciels Malveillants

Tips För Att Eliminera Skadlig Programvara

Советы по устранению вредоносных программ

Wskazówki Dotyczące Usuwania Złośliwego Oprogramowania

Tipps Zur Malware-Beseitigung

Tips Voor Het Elimineren Van Malware

Suggerimenti Per L’eliminazione Del Malware