Table of Contents

Если вы видите код ошибки «Вредоносный хост» на своем ПК, почему бы не взглянуть на эти идеи по устранению неполадок.

Обновлено

Сканирование сервера Вредоносное ПО, которое неактивно на хосте, может указывать на то, что веб-сайт находится на хостинге при загрузке рекламного ПО. Размещенное вредоносное ПО по-прежнему может использоваться в качестве полезной нагрузки против троянских загрузчиков, также известных тем, что в настоящее время может предлагаться для загрузки под видом легитимного музыкального файла.

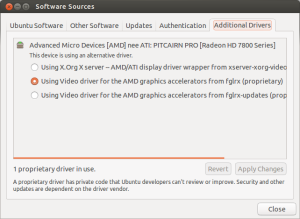

Размещенное вредоносное ПО может просто использоваться в качестве новой полезной нагрузки для троянских загрузчиков или может быть предложено для хранения в виде легитимного файла. Провайдеры ответили, что эксперты говорят, что их серверы часто защищены, но не только защитным программным обеспечением, которое чаще всего сканирует на наличие бездействующих вредоносных программ.

Является ли хост-файл вирусом?

Они модифицируют файл hosts, чтобы успешно предоставить собственный IP-адрес для сопоставления имени хоста, чтобы пользователи не могли начать посещать без сомнения веб-сайты.

Как вредоносное ПО может использовать файл serve?

Первопричина. Эта проблема возникает из-за того, что Защитник Windows может неправильно определить, что файл hosts был изменен и нанес вред компьютерным программам, таким как рекламное или шпионское ПО. Как правило, вредоносное ПО изменяет эту конкретную папку хоста, чтобы перенаправить пользователей, чтобы они могли использовать неприятные веб-сайты. Следовательно, Защитник Windows, скорее всего, воспримет файл hosts как новый риск предотвращения.

Что такое вредоносное ПО?

Вредоносное ПО, от минимального до “вредоносного ПО”, отправляет на любое вредоносное ПО, созданное умелыми киберпреступниками (часто называемыми “хакерами”). для кражи важной информации и повреждения или удаления компьютеров и компьютерных приложений. Примерами известных вредоносных программ являются черви, вирусы, троянские кони, вредоносное ПО, рекламное ПО, вымогатели. Недавние атаки вредоносных программ несут в себе большие объемы украденных данных.

Кто стоит за вредоносной программой?

Вредоносное программное обеспечение, вероятно, создается многими соответствующими сторонами, такими как вандалы, мошенники, шантажисты и многочисленные преступники.

Белковые домены, связанные с взаимодействием вирус-хозяин

Домены на самом деле представляют собой фундаментальные белковые структуры, которые развиваются независимо (Vogelander alors al ., 2004 ) . Их называют врожденными функциями, и большинство белков состоят из множества доменов (Apic et al., 2001). Поскольку домены, как правило, являются основными игровыми консолями, которые белки используют для установления молекулярных взаимодействий, лучше всего понять PPI, если их почти всегда рассматривать на любом уровне DDI (Lee et al., 2006; Yellaboina ensuite al., 2011). У разных вирусов репертуар, связанный с доменами, может различаться в зависимости от молекулярной структуры их полноценных геномов, которые формируют временные рамки классификации вирусов на семь списков (Balliorer, 1971; табл. 1). Из

Гликоконъюгаты-хозяева сиалилирования

SA представляют собой разнообразное новое семейство отрицательно заряженных моносахаридов, в которых они имеют общий девятиуглеродный остов. Существует значительная вариабельность ~ 60 генов, кодирующих пути биосинтеза, связанные с различными классами SA. У большинства млекопитающих у птиц обнаруживаются два основных типа СА, связанные с терминальными позициями гликанов, связанных, а также их гликопротеинами и гликолипидами, раствором N-ацетилнейраминовой кислоты, кроме того (neu5ac) N-гликолилнейраминовой кислоты (Neu5Gc). Neu5Gc получается из Neu5Ac под действием фермента гидроксилазы CMP-Neu5Ac (CMAH). Поскольку человеческий ген CMAH, как правило, нефункционален, Neu5Gc не был синтезирован. Этот нефункциональный ген, вероятно, был выбран в древние времена исключительно потому, что устройство придавало некоторую устойчивость и выраженный иммунный ответ на воздействие патогена у гоминидов8,9,10. Хорьки, безусловно, также имеют нефункционирующий CMAH и говорят вместо Neu5Gc11. Дифференциальная экспрессия СА у разных видов способствует специфичности вируса простого генитального герпеса по отношению к видам гриппа. Действительно, вирусы гриппа лошадей предпочитают экстренные гликоконъюгаты, сделанные из neu5gc, в то время как рецепторы человеческого гриппа предпочтительно связывают Neu5Ac11,12. Мощное пользовательское дополнение, которое можно активировать, доступно во всех наших планах управляемого хостинга. Давайте сначала посмотрим, как запрограммировать продукт, если вы только что одобрили виртуальный хостинг. Далее мы узнаем, как его активировать, если вы уже являетесь пользователем DreamHost.

Сохранение MAG и связывание с хостом

Для получения собранного метагенома (MAG) пары чтения генома были подготовлены из незаконных научных копий для 8 разные ко-сборки (2 порции x 2 sip фракции x 9 изотопов O) с MEGAHIT v1.1.4 (–k-min 35 –k-max над сотней –k-шаг 10) [59]. Контиги размером ≥ 1 КБ определялись отдельно с помощью Concoct v1.0.0 [60], MaxBin v2.2.6 [61], как MetaBAT v2.12.1 [62]. Геномные бины, включая три довольно многих инструмента для биннинга, были уточнены с использованием раздела metawrap.2.1 bin_refinement V1 (-c 50 -x 10) [63] с CheckM v1.0.12 [64], как правило, с использованием наборов маркеров CPR [65 ]. Рассматривались только контейнеры для упаковки генома по крайней мере «умеренного качества» в соответствии со стандартами mimag [66].

Пусть Otx расскажет вам, какие известные вредоносные хосты Ссылки на ваши статьи

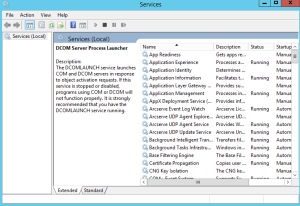

Обнаружение вредоносных программ на основе сигнатур — это очевидное решение вчерашних проблем. Сегодня, когда создаются тысячи новых полезных нагрузок, а вредоносные программы пересматриваются, старые угрозы изобретаются заново, а новые варианты появляются в качестве дополнительных, обновление сигнатур просто больше не является адекватным жизнеспособным решением. Чтобы обнаружить современные угрозы, девушка должна следить за своим окружением на наличие черт характера, которые обычно указывают на заражение вредоносным ПО. С AlienVault USM это можно сделать всего несколькими щелчками мыши.

Обновлено

Вы устали от того, что ваш компьютер работает медленно? Раздражают разочаровывающие сообщения об ошибках? ASR Pro - это решение для вас! Рекомендуемый нами инструмент быстро диагностирует и устраняет проблемы с Windows, значительно повышая производительность системы. Так что не ждите больше, скачайте ASR Pro сегодня!

Как содержать хост в чистоте?

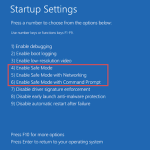

Нажмите и удерживайте или щелкните правой кнопкой мыши файл Hosts, выберите «Переименовать», затем переименуйте каталог в Hosts.old.

Malware Elimination Tips

Dicas De Eliminação De Malware

맬웨어 제거 팁

Consejos Para La Eliminación De Malware

Conseils D’élimination Des Logiciels Malveillants

Tips För Att Eliminera Skadlig Programvara

Wskazówki Dotyczące Usuwania Złośliwego Oprogramowania

Tipps Zur Malware-Beseitigung

Tips Voor Het Elimineren Van Malware

Suggerimenti Per L’eliminazione Del Malware

г.