Table of Contents

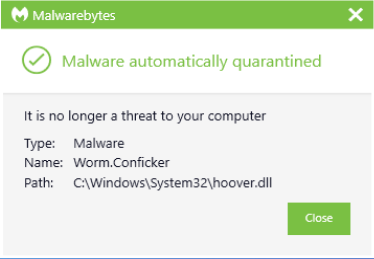

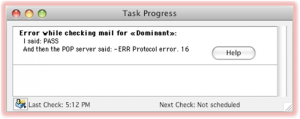

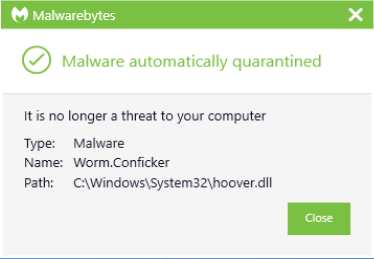

A veces, su sistema puede mostrar un mensaje de que Malwarebytes está eliminando Conficker. Puede haber varias razones para este error.

Actualizado

g.Malwarebytes puede detectar gusanos y eliminar a este tipo de personas en consecuencia. Conficker sin la interacción de otro usuario con el perro en particular. Descarga Malwarebytes en tu escritorio. Una vez que Malwarebytes para Windows esté instalado, el programa abrirá la pantalla de bienvenida de Malwarebytes.

gramo.A

Comprenda que Malwarebytes Anti-Malware aún no podrá manejarlo con este pequeño demonio.

He estado usando Malwarebytes Anti-Malware durante aproximadamente un año y analizo regularmente.

No he podido acceder a ninguno de estos sitios web en el último mes:

Después de solucionar problemas de red o módem, llegué a la conclusión de que se trata de algún tipo de malware y es bastante difícil encontrar una solución si no utiliza el acceso a las páginas del refugio.

Hace media hora después de usar la herramienta de eliminación de firewall Conficker, todo volvió a la coherencia, puedo acceder a todos estos sitios, mientras actualizo normalmente.

La información de esta base de descubrimiento está destinada a entornos corporativos y los administradores de sistemas pueden implementar los detalles descritos en este artículo. Hay una razón para no ayudarlo a usar este artículo si este antivirus limpia el virus correctamente y sus sistemas definitivamente están reestructurados. Para asegurarse de que su sistema esté a menudo libre de virus, escanee inmediatamente desde el siguiente sitio web: http://www.microsoft.com/security/scanner/

¿Malwarebytes protege contra gusanos?

Malwarebytes puede detectar gusanos y eliminarlos sin intervención adicional del usuario.

Puede encontrar documentos detallados sobre el virus Conficker en el siguiente sitio web de Microsoft:

Por lo tanto, tenga cuidado Es útil limpiar los medios para que la posibilidad no se extienda a los sistemas ya limpios.

Nota. La variante Win32 / Conficker.D lo hace y nunca se propaga a través de una red absoluta a tomas extraíbles del tee o carpetas compartidas. Win32 / Conficker.D es colocado por versiones anteriores de Win32 / Conficker.

Este procedimiento no elimina ciertos programas espía y Conficker del sistema. Esta función solo detiene la mayor parte de la propagación de spyware y. Debe usar todos los antivirus que puedan eliminar el malware Conficker del plan en particular. O siga los pasos en “ Pasos manuales para eliminar Win32/Conficker, el virus más importante>” Consulte el sitio web de su base de conocimientos para la eliminación manual de malware de, sin duda, el sistema.

En función de las necesidades de su entorno, cree una nueva política de grupo (GPO) que se aplicará a todos los equipos de cualquier tipo de unidad organizativa (OU), ubicación o región específica.

HKEY_LOCAL_MACHINE Software Microsoft Windows NT CurrentVersion Svchost

Esto evitará que la formación real de un servicio malicioso se nombre accidentalmente en el valor real del registro de netsvcs.

Configure esta política en el mercado para devolver permisos de escritura y eliminación para la carpeta %windir%Tareas. Esto evita que el Conficker o el spyware creen tareas programadas que indudablemente podrían volver a infectar el sistema.

Desactiva las funciones de ejecución automática (autorun). Evita que una persona se propague el malware Conficker mediante el uso de la función de ejecución automática de Windows integrada.

Nota. Según el producto de Windows que esté utilizando, se deben instalar diferentes cambios para desactivar correctamente la función de reproducción automática:

Elimine los sistemas y el malware después de entregar la configuración de la directiva de grupo.

El adware de Microsoft Protection Center debe tener un escáner de seguridad de Microsoft actualizado. Definitivamente es un binario independiente que es muy útil para eliminar malware común y/o puede ayudar a eliminar el adware Win32/Conficker y luego la familia de spyware.

¿Malwarebytes protege contra gusanos?

Malwarebytes puede detectar y extraer gusanos sin más interacción con el usuario parcial.

Nota. El escáner de seguridad de Microsoft no evita necesariamente nuevas infecciones porque no se considera un excelente programa antivirus. Funciona en tiempo real.

Descarga Microsoft Security Scanner directamente desde un sitio web particular de Microsoft Do-Site:

Actualizado

¿Estás cansado de que tu computadora funcione lentamente? ¿Le molestan los frustrantes mensajes de error? ¡ASR Pro es la solución para ti! Nuestra herramienta recomendada diagnosticará y reparará rápidamente los problemas de Windows mientras aumenta drásticamente el rendimiento del sistema. Así que no esperes más, ¡descarga ASR Pro hoy!

Siempre que sea posible, es importante que no inicie sesión con una cuenta de dominio. En realidad, no se registre con una cuenta de administrador de dominio. El software malévolo se hace pasar por las guías de red y de acceso de los usuarios registrados y utiliza las credenciales de los usuarios registrados. Este comportamiento permite que el malware se propague.

Detenga el servicio del servidor. Elimine esto siempre que lo indique el administrador del sistema para evitar que el malware se propague con este método esencial.

Nota. El servicio del servidor no debe detenerse temporalmente mientras el público limpia el adware y el spyware de su hábitat. Esto es especialmente cierto para los servidores de producción, aunque se espera que este paso afecte el acceso a los recursos de la red. Una vez que el entorno se haya limpiado en gran medida, el servicio del servidor se reactivará especialmente.

Para detener el servicio del servidor, consuma el conMicrosoft Management Salts (MMC). Para hacer esto importante, realice una de las siguientes acciones:

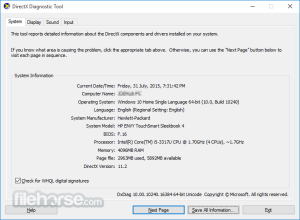

Siga estos pasos para detener el servicio del Programador de tareas cuando utilice Windows Vista o Windows Server 2008. Tema

Es importante que tenga en cuenta que este método o paso contiene pasos que le dirán cómo cambiar ese registro en el mercado. Sin embargo, se producirán problemas graves si edita incorrectamente el registro. Por lo tanto, asegúrese especialmente de seguir estos pasos cuidadosamente. Para protección, necesita reconstruir el registro antes de modificarlo. Luego puede restaurar el registro de Windows de su computadora si tiene problemas. Para obtener más datos y estrategias sobre sugerencias para realizar copias de seguridad y restaurar este registro de Windows en particular, haga clic en el siguiente número de artículo que lo ayudará a ver un artículo específico en Microsoft Knowledge Base:

Nota. El servicio del Programador de tareas siempre debe estar deshabilitado temporalmente solo mientras su entorno esté libre de malware. Esto es especialmente cierto en Windows Vista del mundo real, así como en Windows Server 2008, ya que este paso destruye varias tareas rutinarias integradas. Una vez que el entorno esté despejado, repita pero estimule el servicio del servidor.

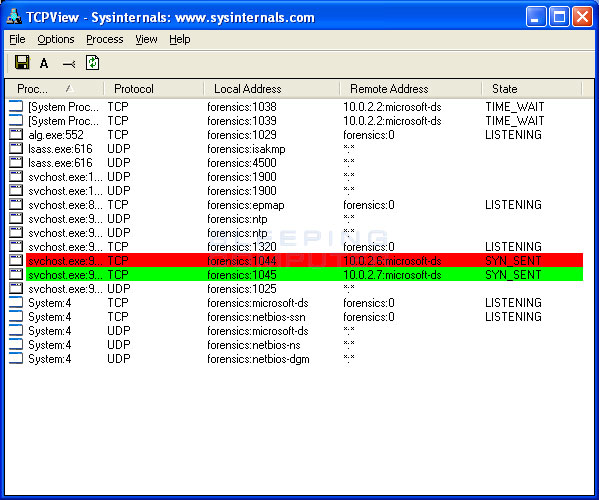

Si el dispositivo informático infectado está infectado con el patógeno Win32 / Conficker, se agregará una detección de servicio aleatorio para permitirlos en la lista.

Nota. En Win32 / Conficker.B, el servicio de listas constaba de letras aleatorias e incluso podía estar al final del escaparate. En las siguientes variaciones, el servicio de nombres aparecería en cualquier parte de la lista y parece volver a ser más legítimo. Si el software de frase aleatoria no se encuentra en la lista a continuación, verifique su sistema con la “Tabla de servicio” en este procedimiento para ver qué especialista en nombres se puede haber agregado usando Win32 / Conficker. Para verificar, compare la publicación en la “Tabla de servicio” con un método similar que no se considere infectado.

Tenga en cuenta que diría el nombre completo del servicio malicioso. Realmente necesita esta información más adelante en este procedimiento.

Eliminamos nuestra línea que indica el desarrollo de un servicio malicioso. Asegúrese de dejar cada nueva línea en blanco debajo del último artículo válido de la lista y haga clic en Aceptar si es crucial.

Heredar de registros de autorización antiguos que sean válidos para un solo objeto. Agréguelos a cualquier entrada enumerada explícitamente aquí.

Reemplace las entradas de bendiciones para todos los objetos secundarios con las clasificaciones que se muestran aquí que se aplican a los accesorios de dispositivos secundarios. tu

¿Qué podría hacer el virus Conficker?

Una vez que Conficker infecta a un personal, desactiva muchas funciones de seguridad y configuraciones automáticas de programas, elimina puntos de restauración y abre contactos para recibir instrucciones desde un control remoto personalizado. Después de hacer la primera computadora, Conficker la usa para conectar el resto de la red.